Domain Controller (DC), Microsoft'un Active Directory teknolojisinin temel bir bileşeni olarak, kurumsal ağlar üzerinde kullanıcı hesaplarını ve ağ kaynaklarını yönetmek için tasarlanmış bir sunucudur. DC'ler, ağ üzerindeki güvenlik ve erişim politikalarını merkezi bir noktadan kontrol etme yeteneği sağlayarak, büyük ve karmaşık ağ yapılarında düzeni ve güvenliği sağlar. DC'nin ana görevi, kullanıcıların kimlik doğrulaması, yetkilendirme işlemleri ve politika uygulamaları gibi kritik işlevleri yerine getirmektir.

Domain Controller (DC), kimlik doğrulama ve yetkilendirme (Authentication and Authorisation) ile ağdaki her kullanıcı ve bilgisayar için kimlik doğrulaması sürecini yönetir. Bu süreç, kullanıcıların sistemlere ve kaynaklara erişim taleplerinde bulunduğunda başlar. Kullanıcı adı ve şifre gibi kimlik bilgileri, DC'ye iletilir ve burada, Active Directory'de saklanan bilgilerle karşılaştırılır. Eğer bilgiler eşleşirse, kullanıcı sisteme başarılı bir şekilde giriş yapar. DC, bu süreci sadece yerel ağ içinde değil, VPN üzerinden uzaktan bağlanan kullanıcılar için de gerçekleştirir, böylece güvenli bir kullanıcı doğrulaması sağlanmış olur.

Domain Controller (DC), güvenlik politikaları ve erişim kontrolü (Access Control) ile güvenlik politikalarının tanımlandığı ve uygulandığı merkezi bir noktadır. Erişim kontrolü, kullanıcıların veya grupların bilgi kaynaklarına, ağlara veya sistemlere erişimlerini yönetmek ve sınırlamak için kullanılan güvenlik tekniklerinin ve prosedürlerin bir bütünüdür. Bu kontrol mekanizmaları, yetkisiz erişimi önlemek, verilerin bütünlüğünü korumak ve bilgi güvenliğini sağlamak amacıyla tasarlanmıştır. Bu politikalar, hangi kullanıcının hangi kaynaklara erişebileceğini, hangi ağ hizmetlerini kullanabileceğini ve hangi verilere ulaşabileceğini tanımlar. Örneğin, bazı kullanıcılara belirli dosya dizinlerine erişim izni verilirken, başkalarının erişimi kısıtlanabilir. Bu erişim kontrolleri, Access Control Lists (ACL) kullanılarak yönetilir ve her nesne üzerinde kimin ne tür eylemler gerçekleştirebileceğini detaylı bir şekilde belirtir.

Domain Controller (DC), politika uygulama ve yönetim ile ağ politikalarını uygulamak için Group Policy nesneleri (GPO) kullanır. Bu politikalar, yazılım yüklemelerinden, güvenlik ayarlarına, kullanıcı arayüzü konfigürasyonlarına kadar geniş bir yelpazede düzenlemeler sağlar. GPO'lar yardımıyla tüm kullanıcı ve bilgisayarlar için merkezi bir noktadan politikaları uygulanabilir. Örneğin, bir güvenlik güncellemesinin tüm bilgisayarlara otomatik olarak yüklenmesini sağlayabilir veya belirli uygulamaların kullanımını kısıtlayabilirler.

Domain Controller (DC), ağ yapısının yönetimi ve optimizasyonu açısından da önemli roller üstlenir. Active Directory'nin yapılandırma ayarları, Network topolojisini ve trafik akışını etkileyebilir. DC'ler, kullanıcıların ve kaynakların fiziksel veya lojistik olarak yer aldığı yerlere göre replikasyon ve veri senkronizasyonu gibi işlemleri yönetir. Bu işlemler, Network'ün verimliliğini artırmak ve veri tutarlılığını sağlamak için kritik öneme sahiptir.

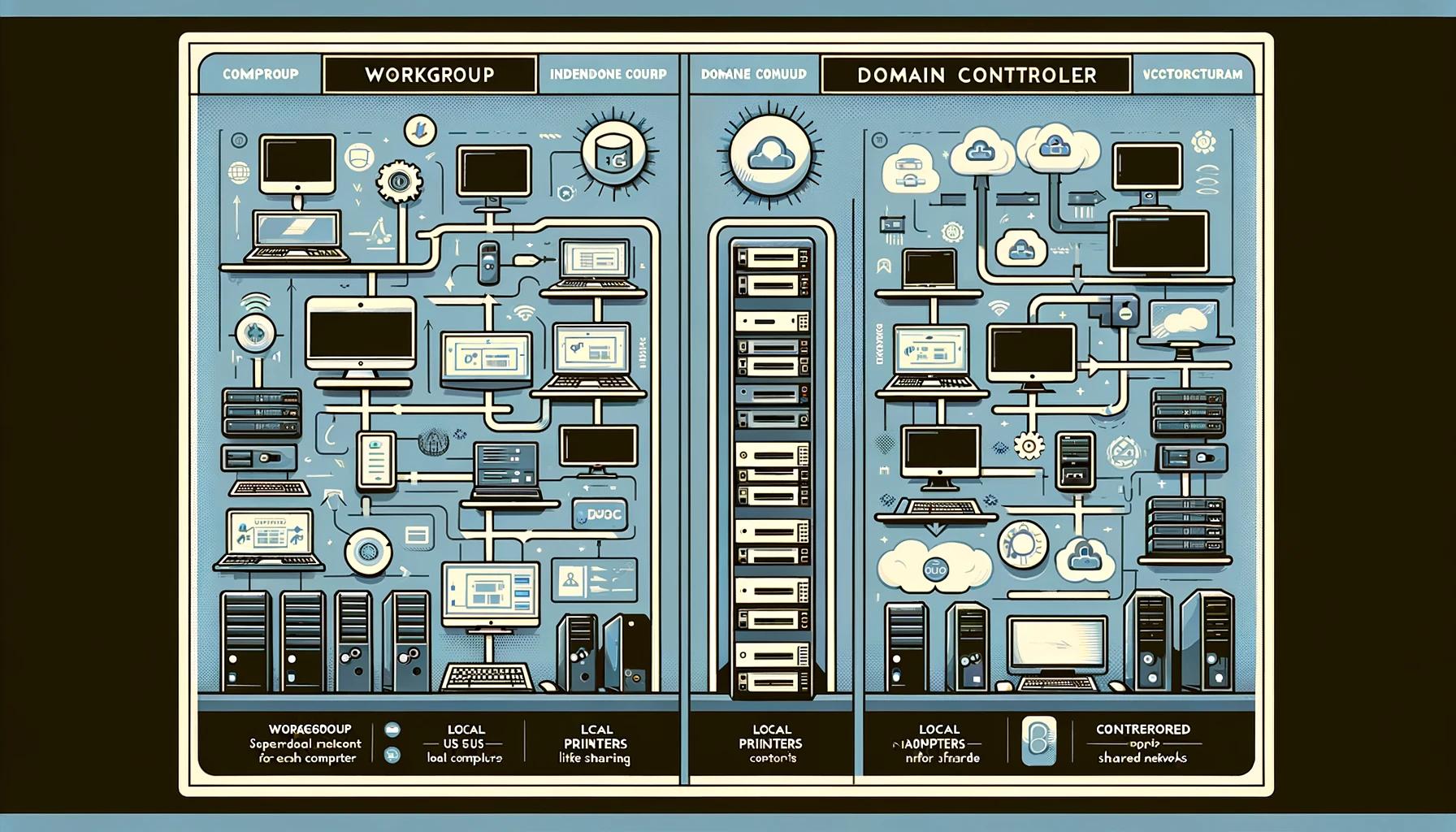

Workgroup & Domain Controller (DC) Arasındaki Farklar

1- Workgroup Özellikleri

Workgroup, genellikle küçük ağ yapılarında kullanılan bir ağ modelidir. Bu modelde, her bilgisayar kendisi için bir hesap yöneticisi işlevi görür ve her biri bağımsız olarak çalışır:

• Merkezi Yönetim: Workgroup'ta merkezi bir sunucu veya kontrol mekanizması yoktur. Her bilgisayar kendi kullanıcı hesaplarını, güvenlik ayarlarını ve kaynak paylaşımlarını yönetir.

• Küçük Ölçekli Ağlar için Uygun: Bu model genellikle 10-20 bilgisayar kadar küçük ağlar için idealdir ve daha büyük ağlarda yönetimi zorlaşır.

• Kullanıcı Yönetimi: Her bilgisayarın kullanıcı hesapları bağımsızdır; bir bilgisayarda yapılan bir kullanıcı hesabı değişikliği, diğer bilgisayarlarda otomatik olarak güncellenmez.

• Güvenlik: Güvenlik seviyesi genellikle daha düşüktür çünkü her bilgisayarın güvenlik ayarları ayrı ayrı yapılveırılmalıdır ve geniş kapsamlı güvenlik politikaları uygulanamaz.

• Kaynak Paylaşımı: Dosyalar, yazıcılar ve diğer kaynaklar, her bilgisayar tarafından ayrı ayrı paylaşılabilir. Kaynaklara erişim için genellikle her bilgisayarda aynı kullanıcı adı ve parola kullanılması gerekebilir.

2- Domain Controller (DC) Özellikleri

Domain Controller, büyük ve karmaşık ağ yapıları için tasarlanmış, merkezi yönetim ve kontrol sağlayan bir sunucudur.

• Merkezi Yönetim: Bir veya birden fazla Domain Controller, tüm ağdaki kullanıcı hesapları, güvenlik politikaları ve kaynak erişimleri üzerinde merkezi kontrol ve yönetim sağlar.

• Ölçeklenebilirlik: Domain yapıları, yüzlerce veya binlerce kullanıcı ve bilgisayar içeren büyük ölçekli ağları desteklemek için tasarlanmıştır.

• Kullanıcı ve Grup Yönetimi: Tüm kullanıcı ve grup hesapları merkezi olarak yönetilir. Bir kullanıcıya veya gruba yapılan herhangi bir değişiklik, tüm ağda otomatik olarak yansıtılır.

• Güvenlik: Yüksek düzeyde güvenlik sunar. Güvenlik politikaları ve erişim kontrolleri merkezi olarak uygulanır ve yönetilir, bu da tutarlı ve güvenli bir kullanıcı deneyimi sağlar.

• Kaynak Paylaşımı: Kaynaklar (dosyalar, yazıcılar vb.) merkezi olarak yönetilebilir ve kullanıcıların veya grupların erişim hakları, güvenlik politikalarına göre kolaylıkla kontrol edilebilir.

Bu iki model arasındaki farklar, kullanılacak Network'ün büyüklüğüne, güvenlik ihtiyaçlarına ve yönetim kolaylığına göre değerlendirilmelidir. Küçük ağlar için workgroup uygun olabilirken, büyük kurumsal yapılar için Domain Controller'lar daha etkili bir yönetim sağlar.

Domain Controller (DC) Özellikleri

Domain Controller'ın (DC) özellikleri ve avantajları, modern ağ ortamlarında merkezi ve etkin bir yönetim sağlaması açısından kritik öneme sahiptir.

1- Authentication (Kimlik Doğrulama) ve Authorization (Yetkilendirme)

» Kerberos Protocol: Domain Controller'lar, ağ içerisindeki kimlik doğrulama için Kerberos protokolünü kullanır. Bu protokol, güvenli bir şekilde kullanıcıların ve servislerin kimlik bilgilerini doğrulamak için bilet tabanlı bir mekanizma sunar.

» NTLM (NT LAN Manager): Eski sistemlerle uyumluluk için hala desteklenen, kimlik bilgilerinin hash üzerinden karşılaştırılmasıyla çalışan bir kimlik doğrulama protokolüdür.

2- Active Directory Directory Services

» Active Directory Database: Tüm kullanıcılar, bilgisayarlar, ve diğer nesneler hakkında bilgi içerir. Bu veritabanı, ağdaki tüm nesnelerin ve kaynakların yönetilmesi için temel teşkil eder.

» Schema: Active Directory'nin schema'sı, dizinde saklanabilecek nesne türlerini ve bu nesnelerin özelliklerini tanımlar. Schema, özelleştirilebilir ve genişletilebilir, bu da organizasyonların spesifik ihtiyaçlarına göre Active Directory'i şekillendirmelerine olanak tanır.

3- DNS Entegrasyonu

» DNS Desteği: Active Directory'nin temel bileşenlerinden biri olan DNS, domain adlarını IP adreslerine çözümlemek için kullanılır. AD, DNS ile entegre çalışır ve AD'nin sorunsuz çalışması için kritik rol oynar.

» SRV Kayıtları: Active Directory servislerinin bulunabilirliğini sağlayan DNS kayıtlarıdır. Bu kayıtlar, ağ içerisindeki servislerin yerlerini ve erişim bilgilerini sağlar, böylece istemciler ve diğer sunucular gerekli servisleri kolayca bulabilir.

4- Replication

» Multi-Master Replication: Domain Controller'lar arasında yapılan değişikliklerin tüm kontrolörler arasında eşit şekilde yayılmasını sağlar. Bu özellik, veri tutarlılığını ve erişilebilirliğini artırır.

» Global Catalog (GC): Active Directory içerisindeki tüm nesnelerin aranabilir bir özetini sağlar. Bu katalog, orman genelinde sorgulamalar için önemli bir kaynak oluşturur ve hızlı veri erişimi sağlar.

5- Group Policy Yönetimi

» Group Policy Nesneleri (GPO): Ağ üzerindeki bilgisayarlara ve kullanıcılara uygulanabilecek politikaları tanımlar. Bu politikalar, güvenlik ayarlarından yazılım dağıtımına, kullanıcı ve bilgisayar yapılandırmalarına kadar geniş bir yelpazede düzenlemeler yapılmasını sağlar.

» Politika Uygulama: Politikalar, belirlenen kriterlere göre kullanıcılara veya bilgisayarlara otomatik olarak uygulanır. Bu sayede sistem yöneticileri, ağ üzerindeki yapılandırmaları merkezi bir şekilde kontrol edebilir ve yönetebilir.

6- FSMO (Flexible Single Master Operations) Roles

» Flexible Single Master Operations: Active Directory içindeki bazı kritik işlemler, belirli Domain Controller'lar tarafından yönetilir. Bu işlemler arasında, domain isimlendirmelerinden Schema değişikliklerine kadar birçok önemli görev bulunur.

» Role Holders: Schema Master, Domain Naming Master gibi roller, AD ormanındaki yapısal değişikliklerde önemli rol oynar. Bu rollerin atanması ve yönetimi, Network'ün sağlıklı bir şekilde çalışmasını sağlar.

7- Güvenlik Özellikleri

» Access Control Lists (ACLs): Dosya, klasör veya AD nesneleri üzerinde kimin ne tür erişim haklarına sahip olduğunu tanımlayan listelerdir. Bu listeler, güvenlik politikalarının detaylı bir şekilde uygulanmasını sağlar.

» Güvenlik Denetimi (Security Auditing): Erişim denetimleri ve güvenlikle ilgili olayların kaydedilmesini sağlayan bir mekanizmadır. Bu kayıtlar, olası güvenlik ihlallerinin izlenmesi ve analiz edilmesi için kullanılır.

8- Backup ve Disaster Recovery

» System State Backup: Active Directory'nin ve diğer sistem bileşenlerinin yedeğini alır. Bu yedekler, sistem çökmeleri veya veri kayıpları durumunda kritik önem taşır.

» Felaket Kurtarma Planı: Olası felaket durumlarında veri ve servislerin nasıl kurtarılacNetwork'ünı tanımlayan prosedürlerdir. Bu planlar, iş sürekliliğini garanti altına almak için hayati rol oynar.

9- Monitoring ve Performans İzleme

» Performans İzleme: Domain Controller'ların ve Active Directory'nin performansını izler. Bu, sistem kaynaklarının verimli kullanımını sağlar ve potansiyel bottlenecks'ı belirler.

» Sağlık Kontrolleri: Sistem sağlığını düzenli olarak kontrol eden ve olası sorunları erken aşamada tespit eden işlemlerdir.

10- İstemci Etkileşimi ve Protokol Desteği

» İstemci Kütüphaneleri: Windows işletim sistemleri, Active Directory ile etkileşim kurmak için gerekli kütüphanelere sahiptir.

» Protokol Desteği: Active Directory, LDAP, DNS, SMB/CIFS gibi çeşitli ağ protokollerini destekler, bu da farklı uygulama ve hizmetlerin AD ile entegrasyonunu kolaylaştırır.

11- Service Hesapları Yönetimi

» Managed Service Accounts (MSA) ve Group Managed Service Accounts (gMSA): Bu hesaplar, uygulama ve servisler için özel olarak tasarlanmıştır ve parola yönetimini otomatikleştirir. Güvenliği artırırken yönetim yükünü azaltır.

» Servis Hesapları Politikaları: Servis hesaplarının güvenliği için özel politikalar ve erişim kısıtlamaları uygulanabilir.

12- LDAP Over SSL/TLS (LDAPS)

» Encryption: LDAPS, LDAP veri trafiğini SSL veya TLS ile şifreler. Bu, özellikle ağ üzerinden hassas bilgilerin iletilmesi sırasında güvenlik sağlar.

» Sertifika Yönetimi: LDAPS'in düzgün çalışması için gerekli sertifikaların yönetimi ve yenilenmesi gereklidir.

13- Password Policy ve Account Lockout Politikaları

» Fine-Grained Password Policies: Farklı kullanıcı grupları için farklı şifre ve hesap kilitlenme politikaları uygulanabilir. Bu, güvenlik ihtiyaçlarına göre özelleştirilebilir güvenlik sağlar.

» Password Complexity Gereksinimleri: Şifre karmaşıklığı, uzunluğu ve süresi gibi ayarlar, Active Directory içinde tanımlanabilir.

14- Sites and Services Yönetimi

» Site Topology: Fiziksel ve ağ topolojisi temelinde sitelerin ve alt ağların yapılveırılması. Bu yapılandırma, ağ trafiğini optimize eder ve veri replikasyonunu yönetir.

» Inter-Site Replication: Farklı siteler arasında veri replikasyonunu yönetir, bant genişliği kullanımını en aza indirirken veri güncelliğini sağlar.

15- Schema Uzantıları ve Özelleştirmeler

» Schema Yönetimi: Active Directory schema'sı, özel nesne sınıfları ve öznitelikler ekleyerek genişletilebilir. Bu, özelleştirilmiş uygulama ve hizmet ihtiyaçlarını karşılamak için kullanılır.

» Schema Değişiklikleri: Schema değişiklikleri dikkatle yönetilmeli ve uyumluluk sorunlarını önlemek için test edilmelidir.

16- Kontrol Delegasyonu

» Administrative Tasks: Belirli kullanıcılara veya gruplara, AD nesneleri üzerindeki yönetimsel görevlerin delegasyonu. Bu, büyük organizasyonlarda yönetim yükünü azaltır.

» Ayrıntılı İzinler (Granular Permissions): Özel erişim hakları, kullanıcıların yalnızca gereksinim duydukları kaynaklara erişim sağlamalarına olanak tanır.

17- Denetim ve Uyum Raporlaması

» Güvenlik Denetimi: Güvenlik ihlallerinin ve politika ihlallerinin izlenmesi için olay kayıtlarını tutar.

» Uyumluluk Araçları: Mevzuat uyumunu sağlamak ve raporlamak için kullanılan araçlar ve protokoller.

18- Ağ Yazıcısı Yapılandırması ve Yönetimi

» Yazıcı Dağıtımı: Group Policy aracılığıyla ağ yazıcılarının kullanıcılara ve bilgisayarlara otomatik olarak dağıtılması.

» Merkezi Yönetim: Merkezi bir konumdan tüm ağ yazıcılarının yapılveırılması ve yönetilmesi.

19- Yazılım Dağıtımı ve Güncelleme Yönetimi

» Yazılım Dağıtımı: Group Policy kullanarak ağ üzerindeki bilgisayarlara yazılım yüklemesi.

» Güncelleme Yönetimi: Yazılım güncellemelerinin ve yamalarının merkezi olarak dağıtılması ve yönetilmesi.

20- Monitoring ve Diagnostics

» Performance Log'ları: Sistem performansını izlemek ve potansiyel sorunları tespit etmek için detaylı kayıtlar.

» Diagnostics Araçları: Sistem ve ağ hatalarını tespit ve gidermek için kullanılan araçlar.

21- Yüksek Erişilebilirlik (High Availability) ve Felaket Kurtarma (Disaster Recovery)

» Yedeklilik (Redundancy): Önemli servislerin ve verilerin yüksek kullanılabilirlik ve dayanıklılık için birden fazla Domain Controller üzerinde çoğaltılması.

» Felaket Kurtarma Prosedürleri: Felaket sonrası veri ve servislerin hızlı bir şekilde kurtarılması için geliştirilmiş prosedürler.

22- Active Directory Federation Services (AD FS)

» Single Sign-On (SSO): Kullanıcılara birden fazla sistem ve uygulamaya tek bir kimlik doğrulama ile erişim sağlar.

» Federation Trusts: Farklı organizasyonların güvenlik sınırları arasında kimlik bilgilerinin güvenli bir şekilde paylaşılmasını sağlar.

23- Bulut Hizmetleri ile Dizin Senkronizasyonu

Bulut hizmetleri ile dizin senkronizasyonu, özellikle hibrit bulut yapılandırmalarında, Active Directory'nin bulut tabanlı hizmetlerle, örneğin Entra ID (Azure AD), entegre şekilde çalışabilmesi için kritik bir işlevdir. Bu senkronizasyon, kullanıcı kimliklerinin, grupların ve diğer dizin nesnelerinin her iki ortam arasında tutarlı kalmasını sağlar.

Bu süreçle ilgili ana bileşenler ve önemli adımlar:

23.1- Entra ID (Azure AD) Connect

Entra ID (Azure AD) Connect, Microsoft'un yerel Active Directory ile Entra ID (Azure AD) arasında kimlik senkronizasyonu sağlamak için kullandığı bir araçtır. Temel özellikleri ve işlevleri şunları içerir:

» Senkronizasyon Modları: Entra ID (Azure AD) Connect, farklı senkronizasyon seçenekleri sunar. En yaygın kullanılan mod, Password Hash Sync (PHS) olup, kullanıcıların şifrelerinin hash'lerinin Entra ID'Ye (Azure AD) güvenli bir şekilde kopyalanmasını sağlar. Alternatif olarak, Pass-through Authentication (PTA) veya Federation (örneğin AD FS ile) gibi daha karmaşık kimlik doğrulama senaryoları da kurulabilir.

» Filtreleme: Kuruluşlar, hangi nesnelerin Entra ID'ye (Azure AD) senkronize edileceğini kontrol etmek için filtreleme kuralları belirleyebilir. Bu, belirli kullanıcıları veya grupları senkronizasyon dışında tutmak için kullanılabilir.

» Zamanlamalı Görevler: Entra ID (Azure AD) Connect, senkronizasyon işlemlerini düzenli aralıklarla otomatik olarak çalıştırır, böylece yerel AD'deki değişiklikler belirli bir zaman dilimi içinde Azure AD ile senkronize edilir.

23.2- Güvenlik & Uyum (Security & Compliance)

Senkronizasyon süreci, veri güvenliği ve uyum gereklilikleri açısından önemlidir. İşte dikkat edilmesi gerekenler:

» Parola Güvenliği: Parola hash'leri Entra ID'ye (Azure AD) aktarılırken Microsoft, yüksek güvenlik standartlarına uymaktadır. Bununla birlikte, parola politikalarının ve uyum gereksinimlerinin bulut ve yerel ortamlarda tutarlı olması önemlidir.

» Erişim Kontrolleri: Entra ID (Azure AD) içinde bu, genellikle Access Policy ve Conditional Access kuralları şeklinde uygulanır. Senkronize edilen nesnelere bulut ortamında kimin erişebileceği üzerinde kontrol sağlamak için Entra ID (Azure AD) üzerinde detaylı Access Policy ve Conditional Access kuralları uygulanabilir.

23.3- Yönetim ve İzleme

Senkronizasyon işleminin düzgün çalıştığından emin olmak için düzenli izleme ve yönetim gerekir:

» Entra ID (Azure AD) Connect Health: Entra ID (Azure AD) Connect Health, senkronizasyon işleminin durumunu izlemek ve olası sorunları teşhis etmek için kullanılır. Ayrıca, performans metrikleri ve uyarılar sağlar.

» Logging ve Reporting: Etkinlik günlükleri, senkronizasyon sürecindeki olayları detaylı bir şekilde kaydeder ve gerektiğinde denetim izleri sunar.

Bulut hizmetleri ile dizin senkronizasyonu, hibrit IT altyapılarında sorunsuz bir kullanıcı deneyimi ve güçlü bir güvenlik duruşu sağlamak için hayati öneme sahiptir. Enrta ID (Azure AD) Connect, bu süreçte merkezi bir rol oynar ve kuruluşların yerel ve bulut kaynaklarını etkin bir şekilde yönetmelerine olanak tanır.

24- IP Address Management (IPAM)

» IP Adresi Takibi: Ağ üzerindeki IP adreslerinin kullanımını izler ve yönetir.

» DHCP ve DNS ile entegrasyon: DHCP ve DNS servisleri ile entegrasyon sağlar, IP adres atamalarını ve çözümlemelerini merkezi olarak yönetir.

25- Conditional Access ve Güvenlik Politikaları

» Conditional Access Politikaları: Kullanıcıların duruma göre erişimlerini kontrol eden politikalar.

» Güvenlik Temelleri: Güvenlik standartlarına uygun yapılandırmaları tanımlayan temel güvenlik ayarları. Windows Server 2016'da Primary Domain Controller (PDC) kurulum işlemine başlamadan önce mutlaka Network Interface Card'ınızın statik IP ile yapılandırıldığından, zorunlu olmamakla birlikte, Host Name'inzin değiştirildiğinden emin olun. Windows Server 2016'da Active Directory Domain Kurulumu işlemine geçmeden önce yapılması gereken Host Name, ve statik IP adresi yapılandırması gibi işlemlerin PowerShell üzerinden nasıl yapılacağını göstermek istiyorum.

PowerShell ile Domain bilgisi çekme

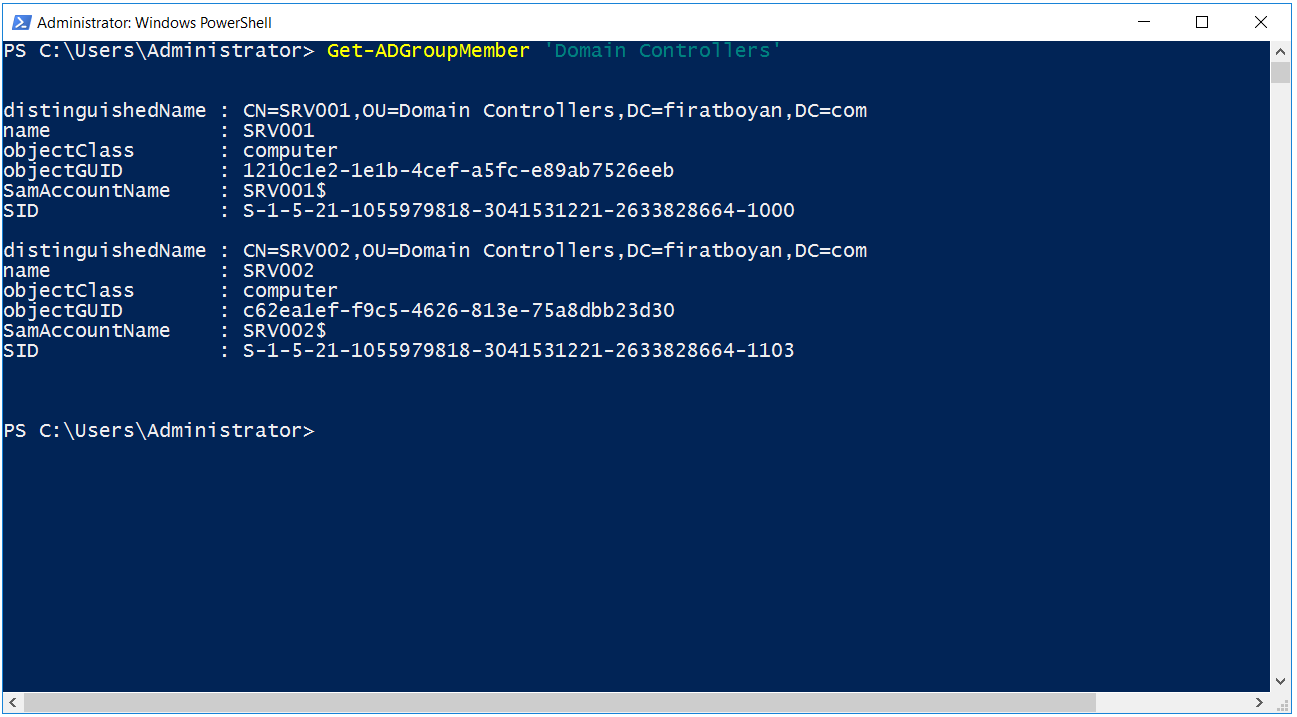

1- Domain ortamımdaki tüm Domain Controller'ların listesini görüntülemek için aşağıdaki komutu çalıştırıyorum.

|

Get-ADGroupMember 'Domain Controllers' |

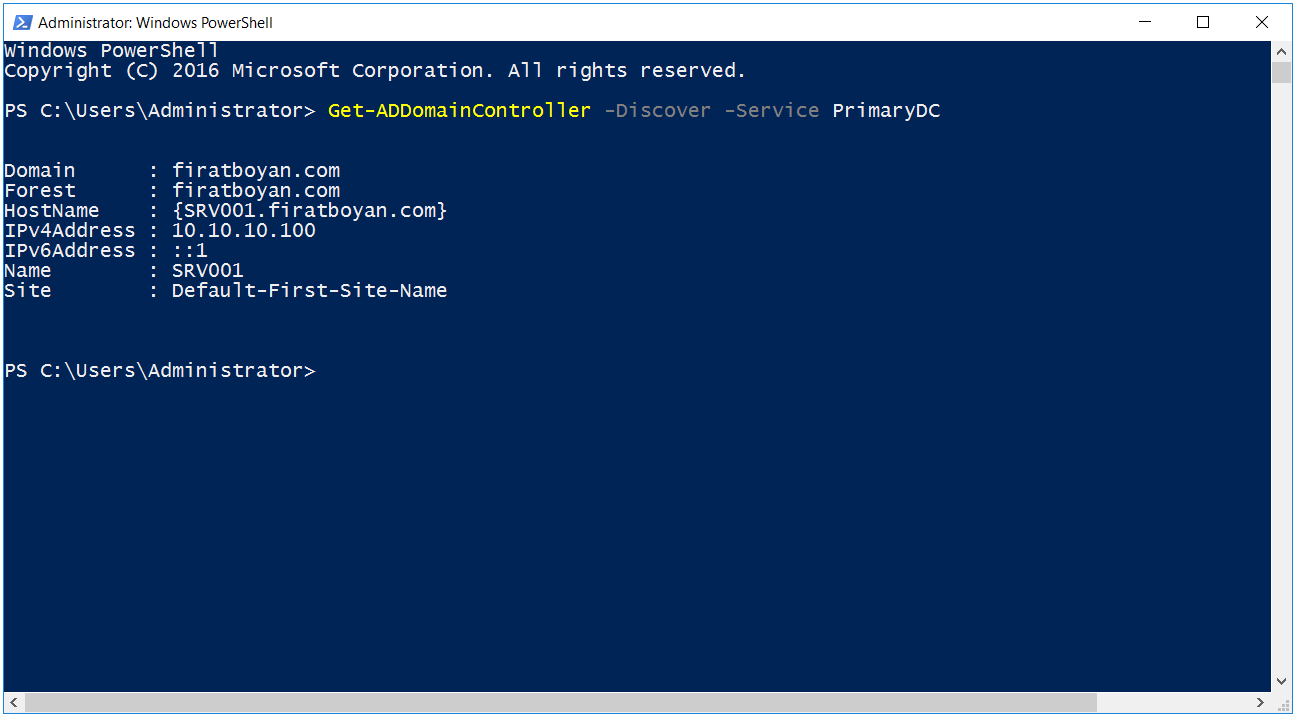

2- Domain ortamımdaki Primary Domain Controller'ı görüntülemek aşağıdak komutu çalıştırıyorum. Bu komut ile Domain adı ve Domain ortamındaki Primary Domain Controller'ın hangi Server olduğunu öğreniyorum. Bu komutu hangi Server'da çalıştırırsanız çalıştırın, her zaman Primary Domain Controller'ı gösterecektir.

|

Get-ADDomainController -Discover -Service PrimaryDC |

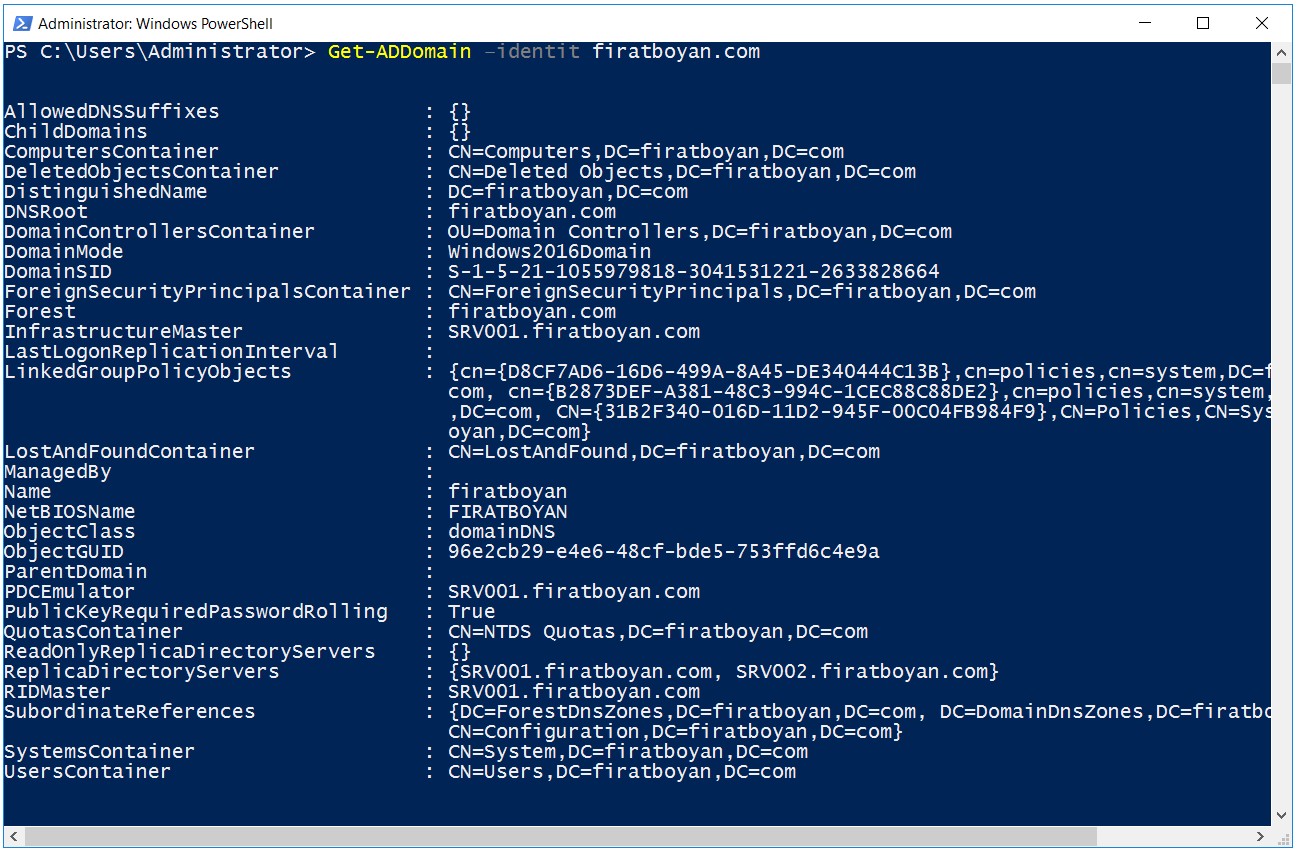

3- Domain yapısı hakkında detaylı bilgi görüntülemek için aşağıdaki komutu çalıştırıyorum.

|

Get-ADDomain –identit firatboyan.com |

Additional Domain Controller Kurulumu İçin Ön Hazırlıklar

firatboyan.com Domain ortamıma Additional Domain Controller olarak ekleyeceğim Server'ımda öncelikle; Host Name değiştirme, Network adaptörü IP adresi yapılandırma gibi ön hazırlıkları tamamladıktan sonra, Domain'e Join etme yani Member Server olarak ekleme işlemini gerçekleştirecek, daha sonra da Active Directory Domain Services rolünü kurup Domain Controller'a Promote edeceğim.

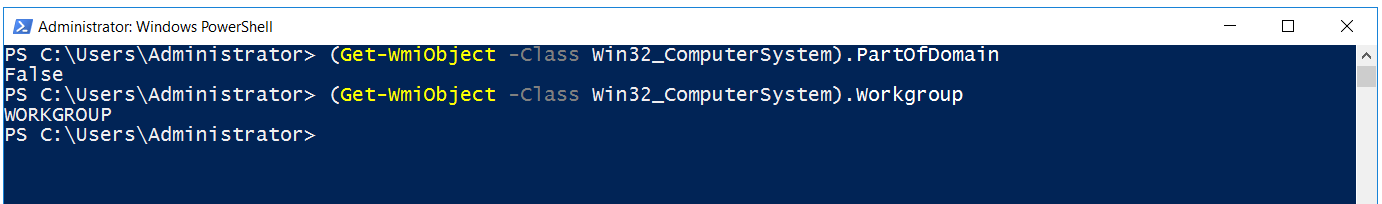

4- Additional Domain Controller olarak ekleyeceğim Server'ın Domain üyesi olup olmadığının kontrol etmek için aşağıdaki komutu çalıştırıyorum. Görüldüğü gibi Server, Workgroup üyesi.

(Get-WmiObject -Class Win32_ComputerSystem).PartOfDomain

(Get-WmiObject -Class Win32_ComputerSystem).Workgroup |

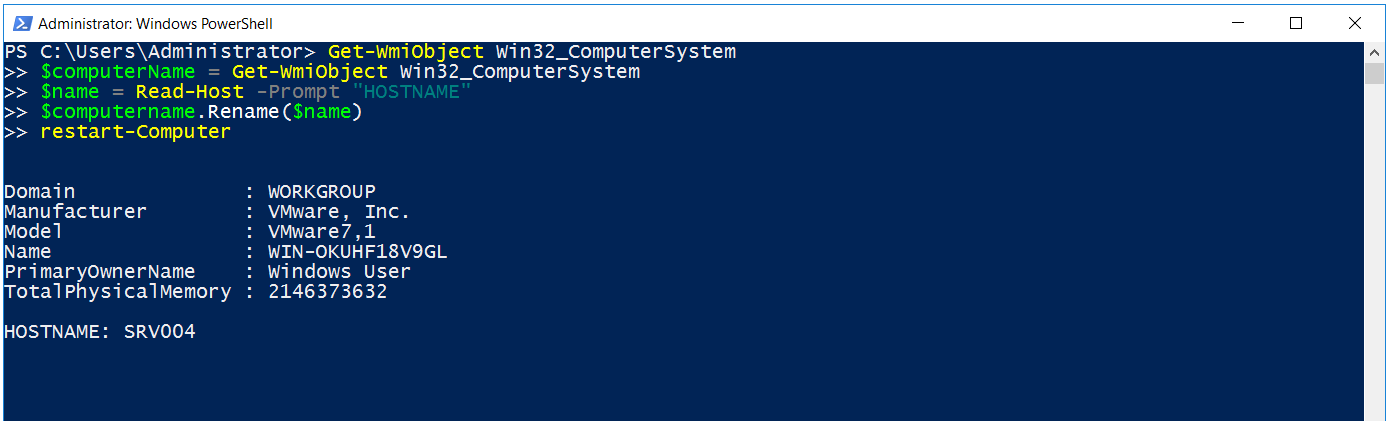

5- Aşağıdaki komut yardımıyla Windows Server kurulumu tamamlandıktan sonra varsayılan olarak atanan Host Name'i SRV004 olarak değiştiriyorum.

Get-WmiObject Win32_ComputerSystem

$computerName = Get-WmiObject Win32_ComputerSystem

$name = Read-Host -Prompt "Host Name"

$computername.Rename($name)

restart-Computer |

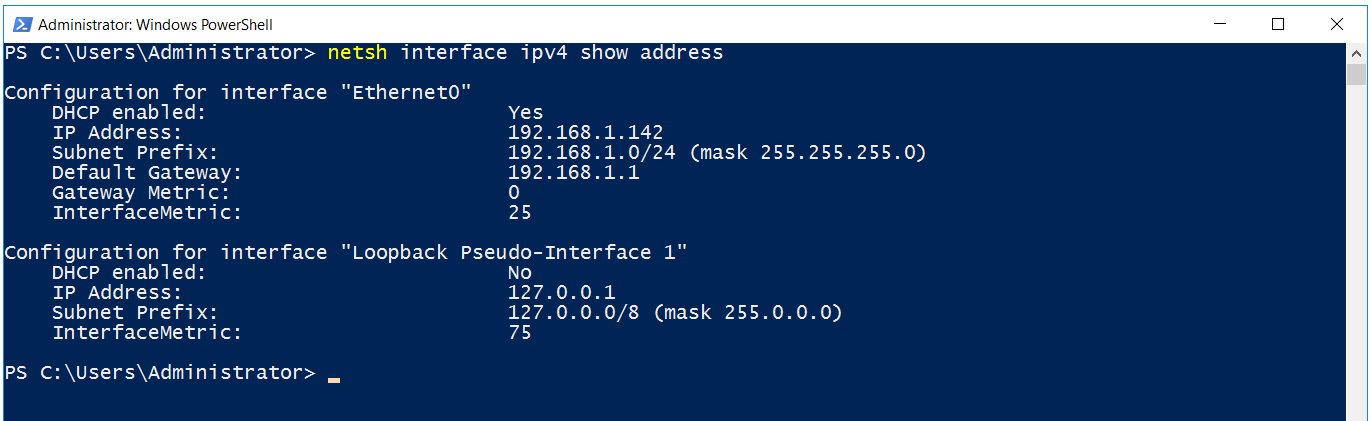

6- Aşağıdaki komut yardımıyla Server'da fiziksel olarak yüklü olan NIC'lerin (Network Interface Card) listesini görüntülüyorum.

|

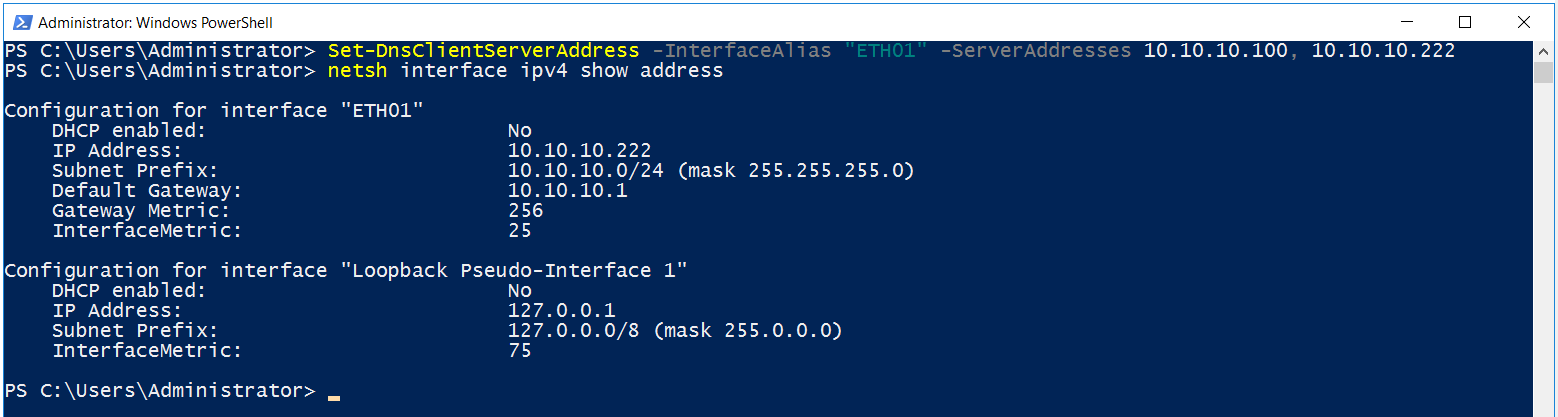

netsh interface ipv4 show address |

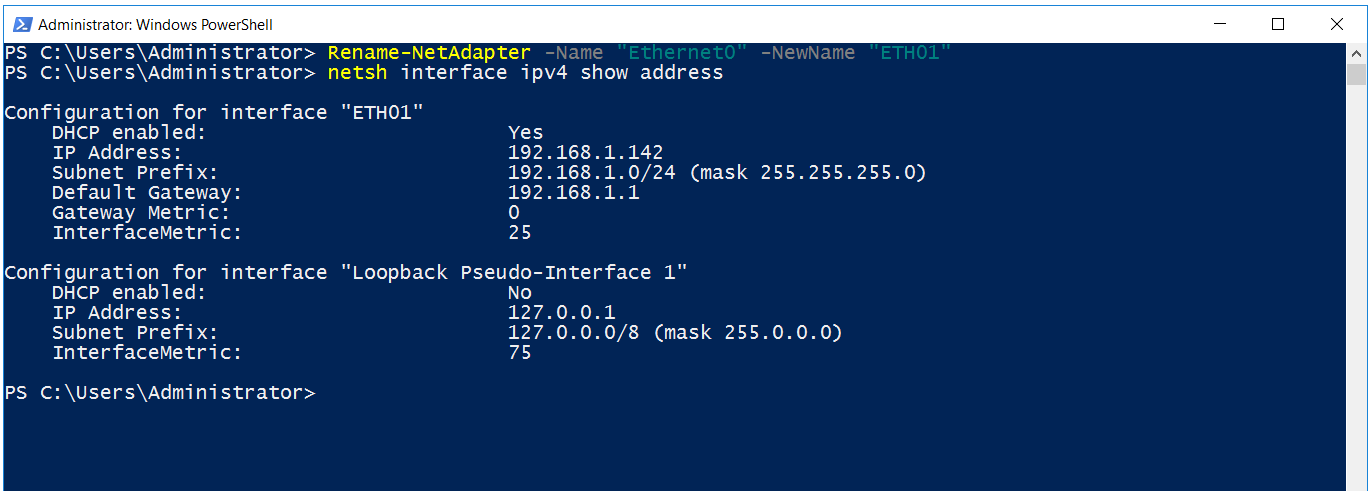

7- Aşağıdaki komut yardımıyla Server'da fiziksel olarak yüklü olan Network Interface Card (NIC) adının değiştirimesi işlemini gerçekleştiriyorum.

|

Rename-NetAdapter -Name "Ethernet0" -NewName "ETH01" |

8- Aşağıdaki komut yardımıyla NIC (Network Interface Card) üzerinde Statik IP yapılandırması işlemini gerçekleştiriyorum.

|

New-NetIPAddress –InterfaceAlias “ETH01” –IPAddress “10.10.10.222” –PrefixLength 24 -DefaultGateway 10.10.10.1 |

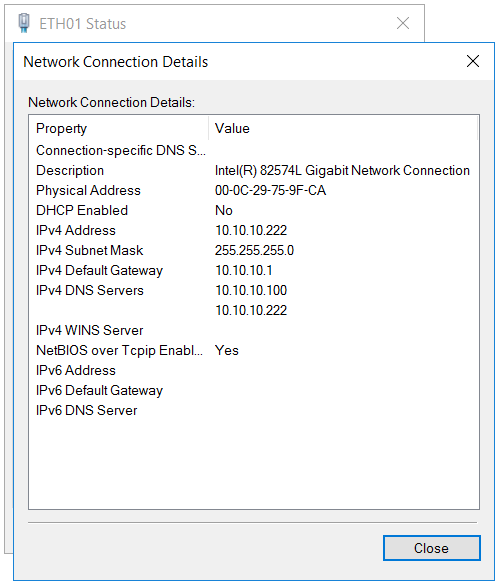

9- Aşağıdaki komut yardımıyla NIC (Network Interface Card) üzerinde Statik DNS IP yapılandırması işlemini gerçekleştiriyorum.

|

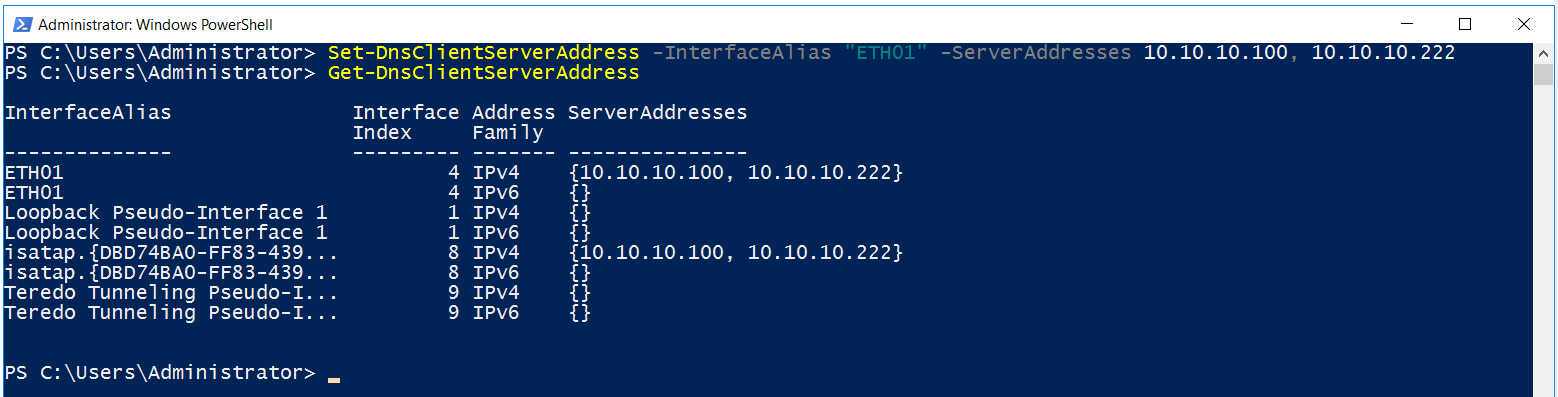

Set-DnsClientServerAddress -InterfaceAlias "ETH01" -ServerAddresses 10.10.10.100, 10.10.10.222 |

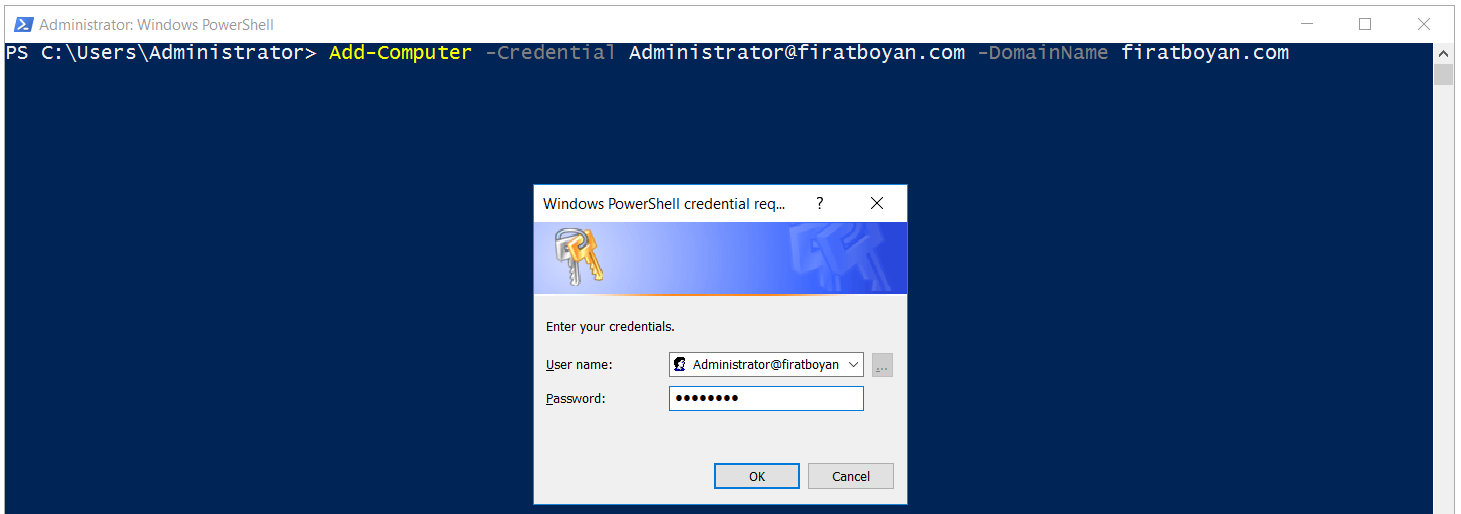

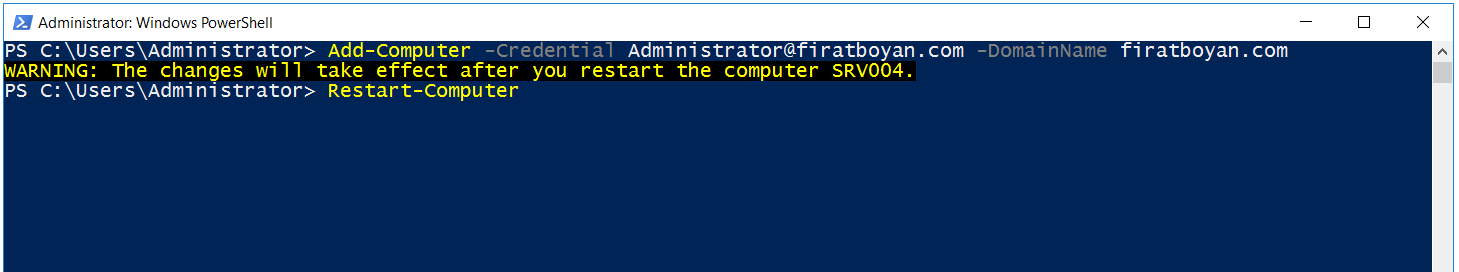

10- Aşağıdaki komut yardımıyla firatboyan.com Domain'ine Join etme işlemini gerçekleştiriyorum.

|

Add-Computer -Credential Administrator@firatboyan.com -DomainName firatboyan.com |

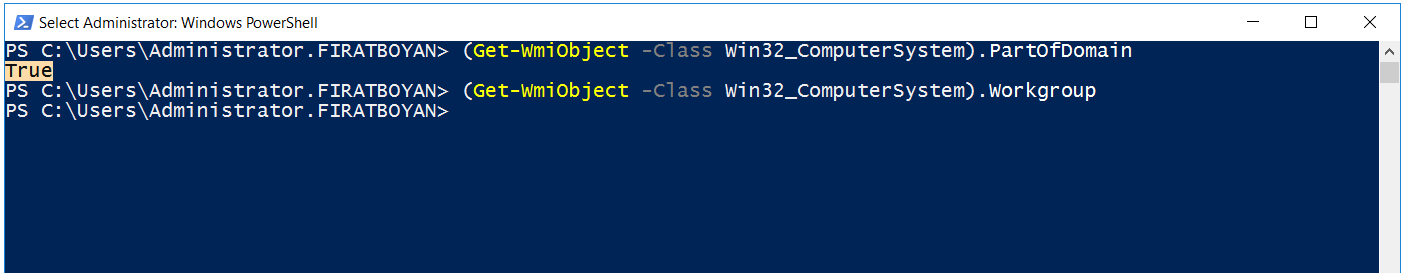

11- Aşağıdaki komutlar yardımıyla Additional Domain Controller olarak ekleyeceğim Server'ın Domain üyesi olup olmadığını tekrar kontrol ediyorum. Görüldüğü gibi Server, Domain üyesi, yani Member Server durumunada.

(Get-WmiObject -Class Win32_ComputerSystem).PartOfDomain

(Get-WmiObject -Class Win32_ComputerSystem).Workgroup |

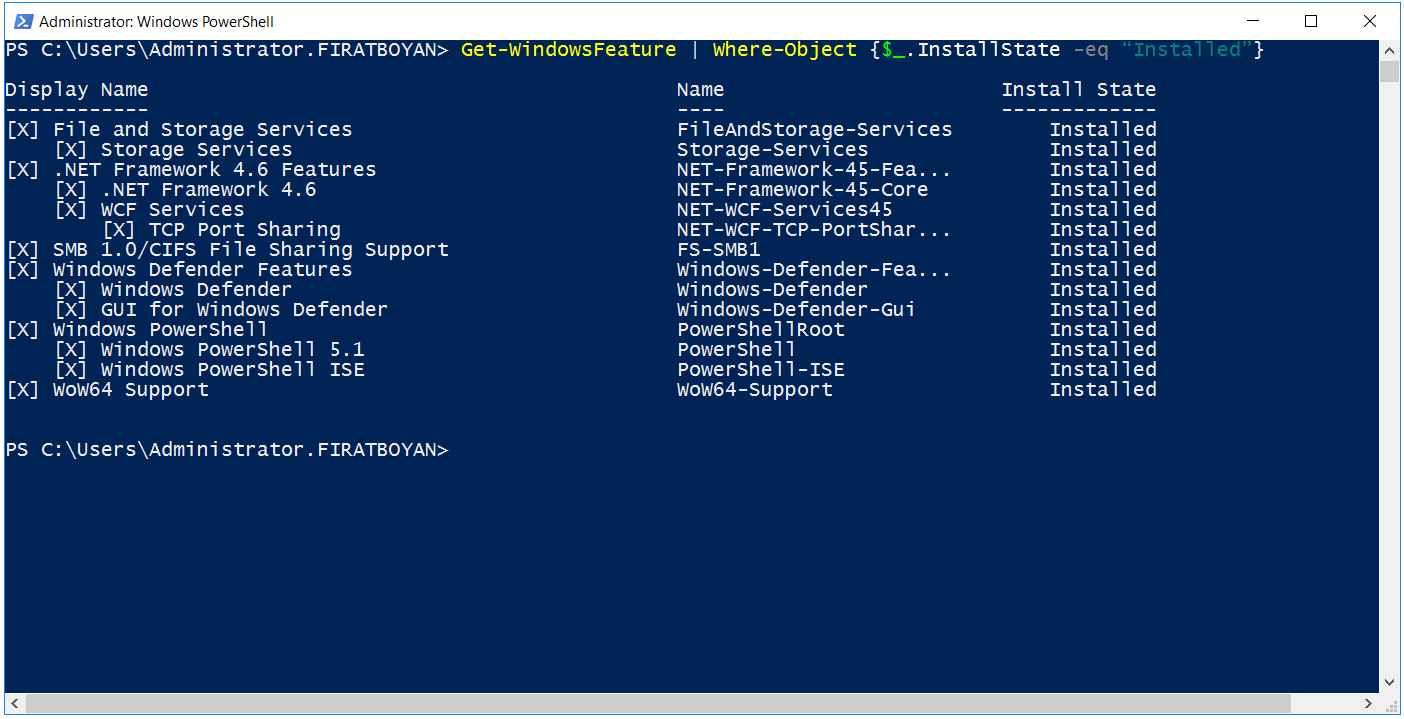

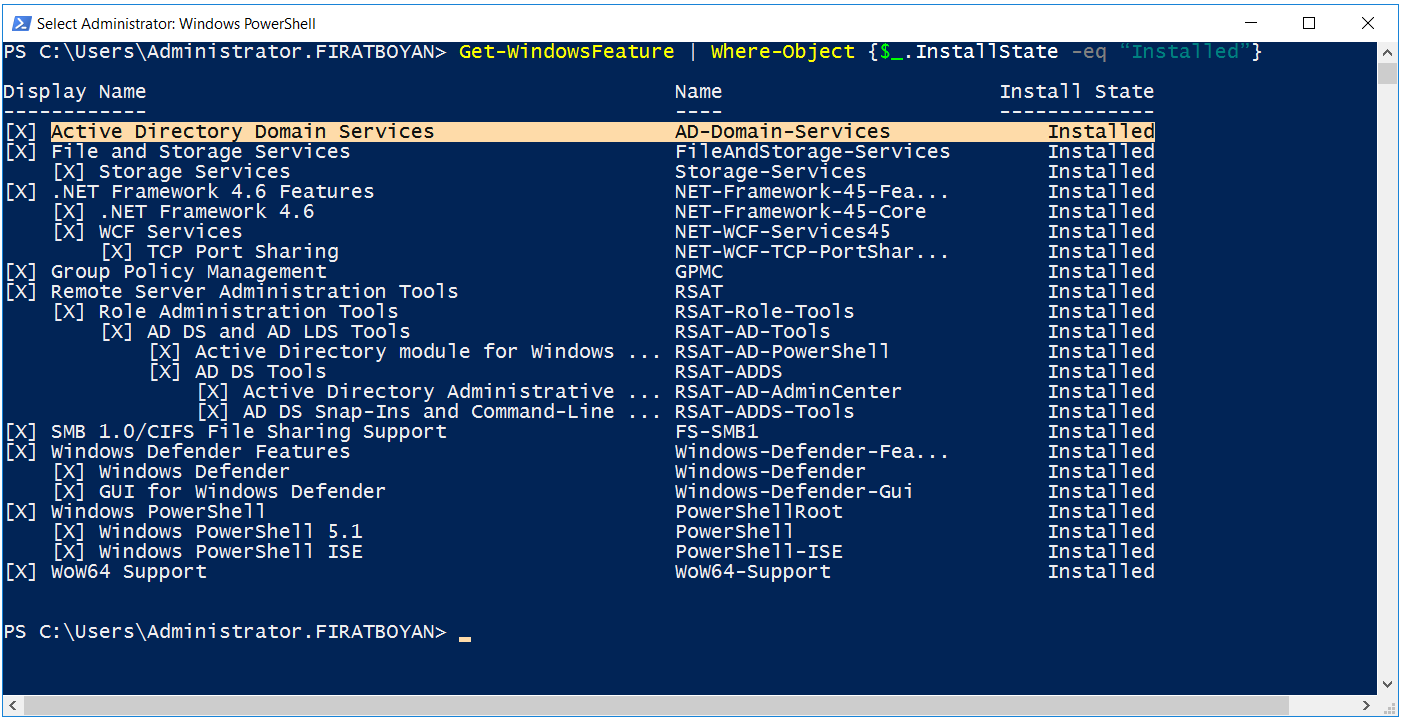

12- Aşağıdaki komut yardımıyla Server üzerindeki yüklü Role ve Feature'ların listesini çekiyorum.

|

Get-WindowsFeature | Where-Object {$_.InstallState -eq “Installed”} |

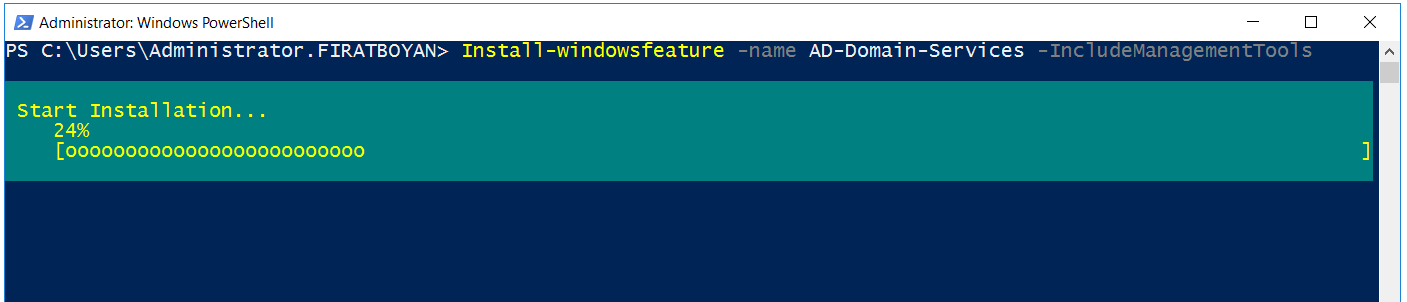

Active Directory Domain Services Rolünün Yüklenmesi

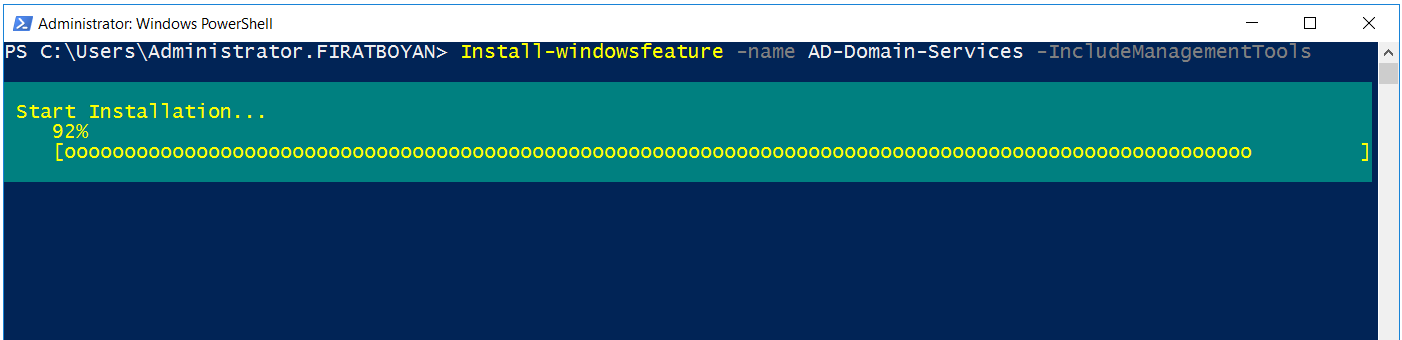

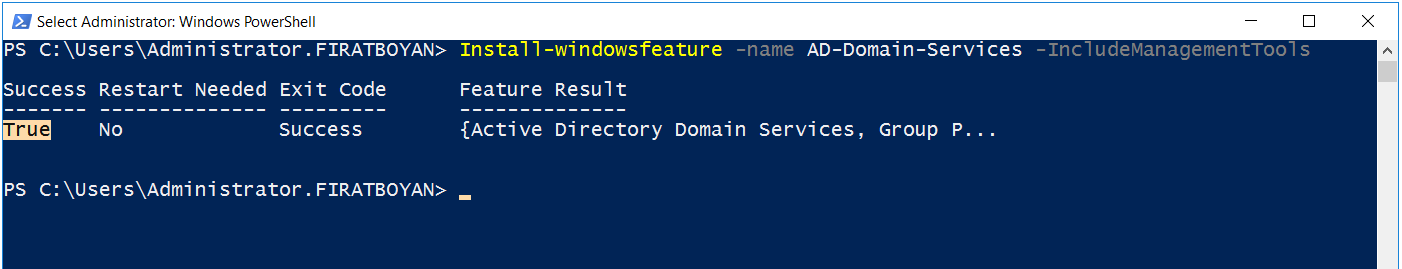

13- Aşağıdaki komut yardımıyla Active Directory Domain Services rolünü yükleme işlemini gerçekleştiriyorum.

|

Install-windowsfeature -name AD-Domain-Services -IncludeManagementTools |

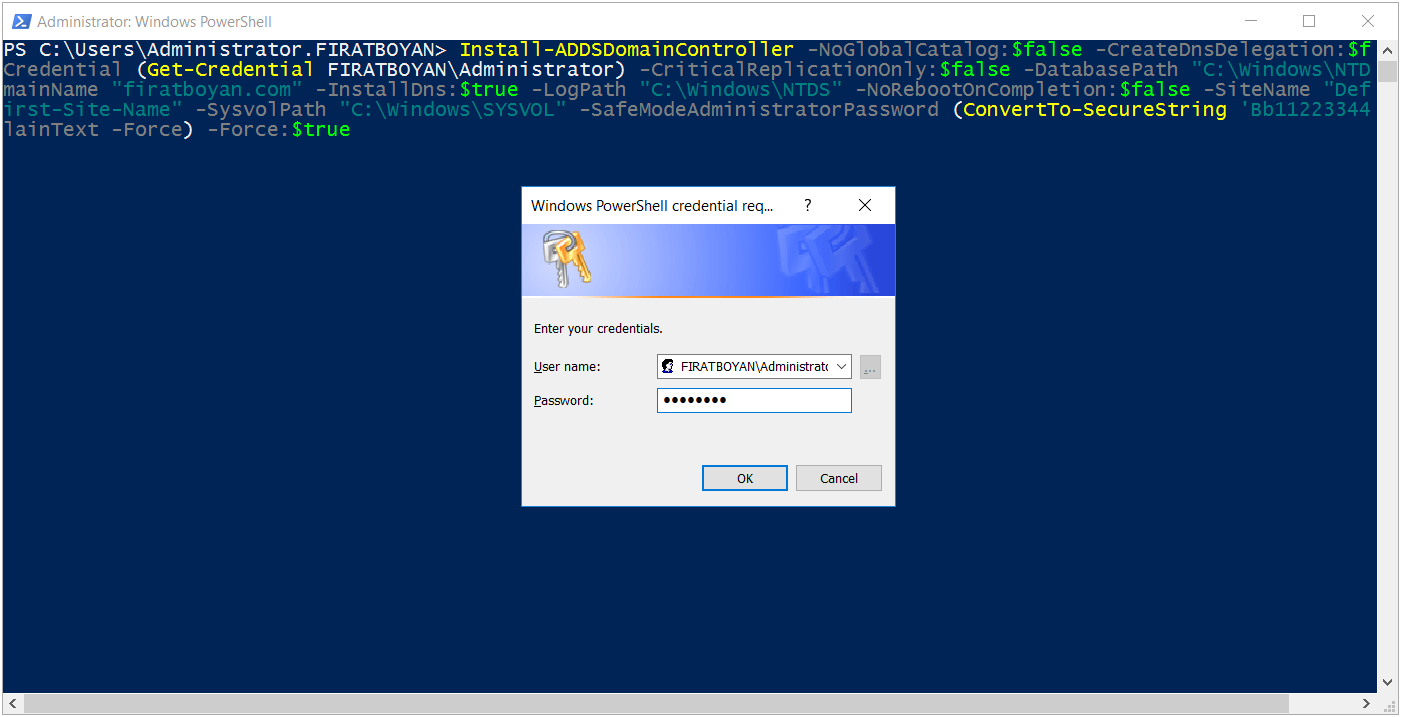

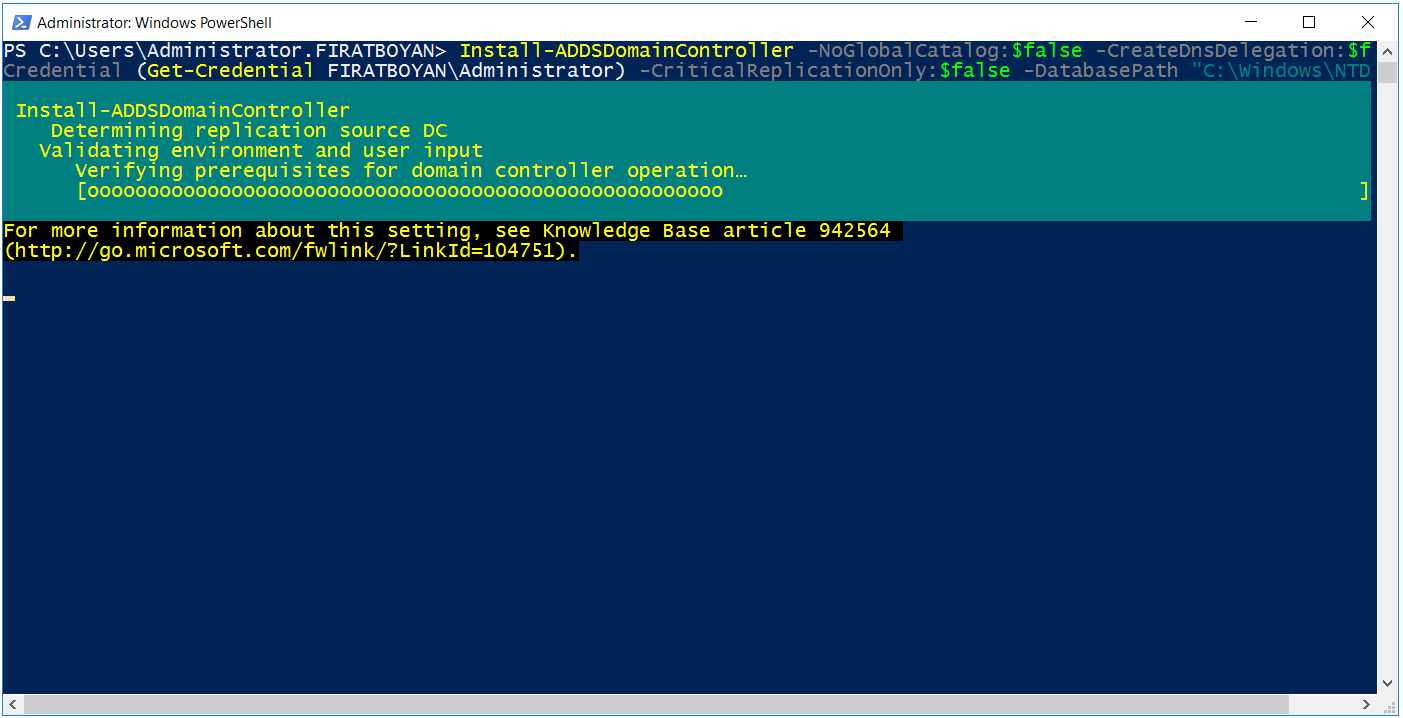

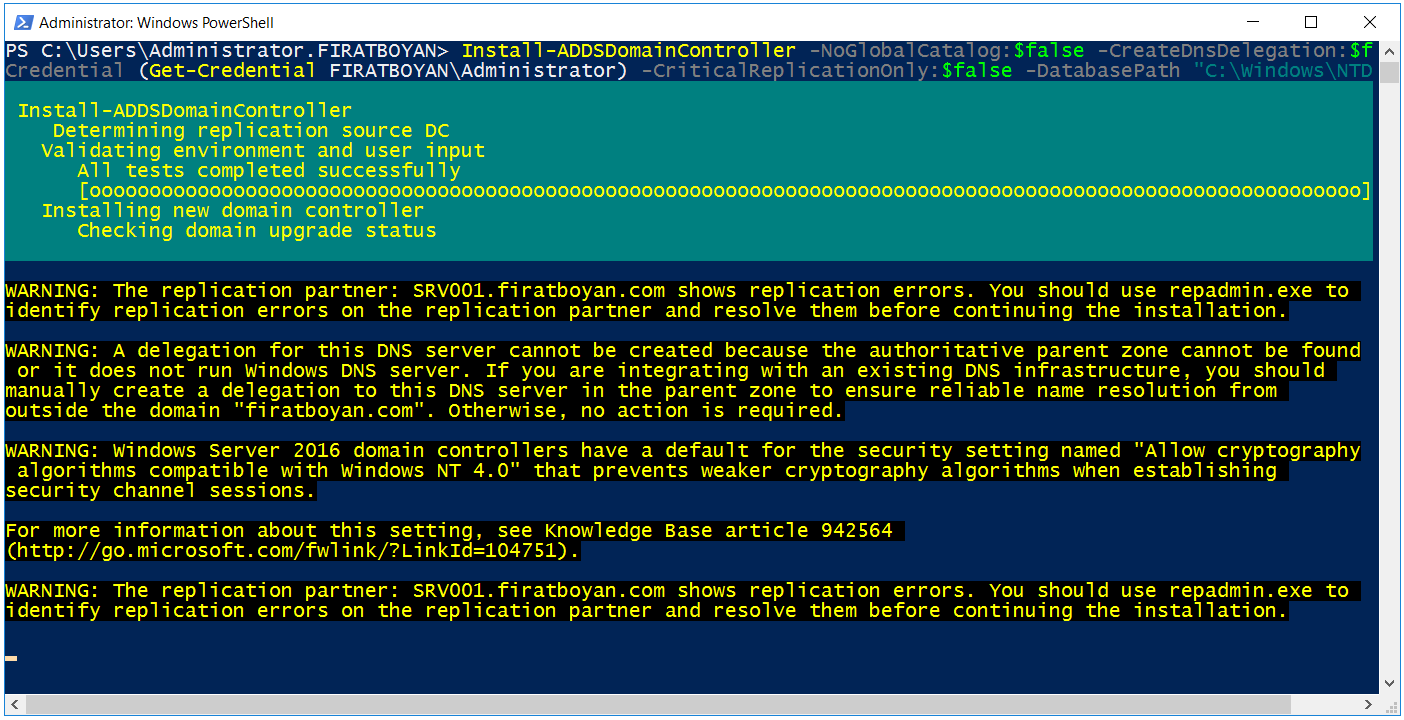

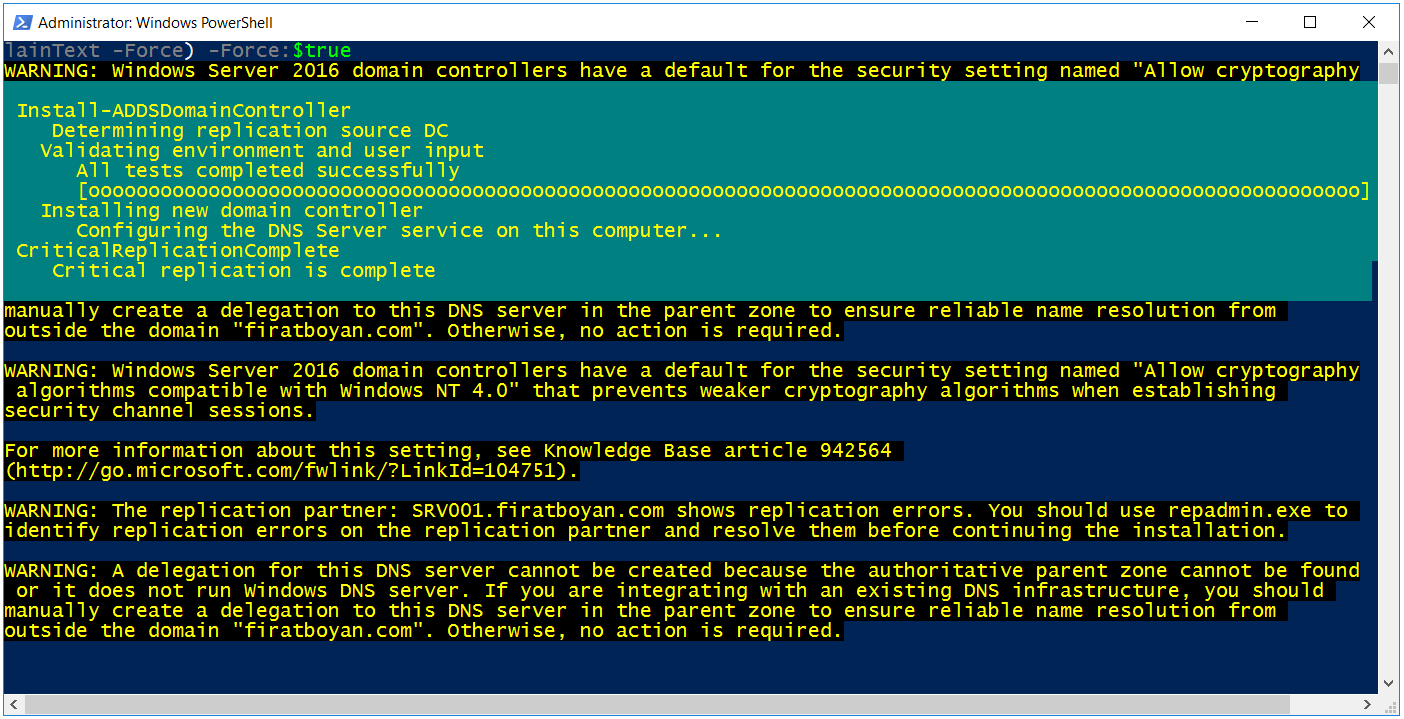

Domain Controller'a Prmote Etme

14- Aşağıdaki komut yardımıyla Active Directory Domain Services rolünün yüklenmesinden sonra Domain Controller'a Promote etme işlemini gerçekleştiriyorum.

|

Install-ADDSDomainController -NoGlobalCatalog:$false -CreateDnsDelegation:$false -Credential (Get-Credential FIRATBOYAN\Administrator) -CriticalReplicationOnly:$false -DatabasePath "C:\Windows\NTDS" -DomainName "firatboyan.com" -InstallDns:$true -LogPath "C:\Windows\NTDS" -NoRebootOnCompletion:$false -SiteName "Default-First-Site-Name" -SysvolPath "C:\Windows\SYSVOL" -SafeModeAdministratorPassword (ConvertTo-SecureString 'Bb11223344' -AsPlainText -Force) -Force:$true |

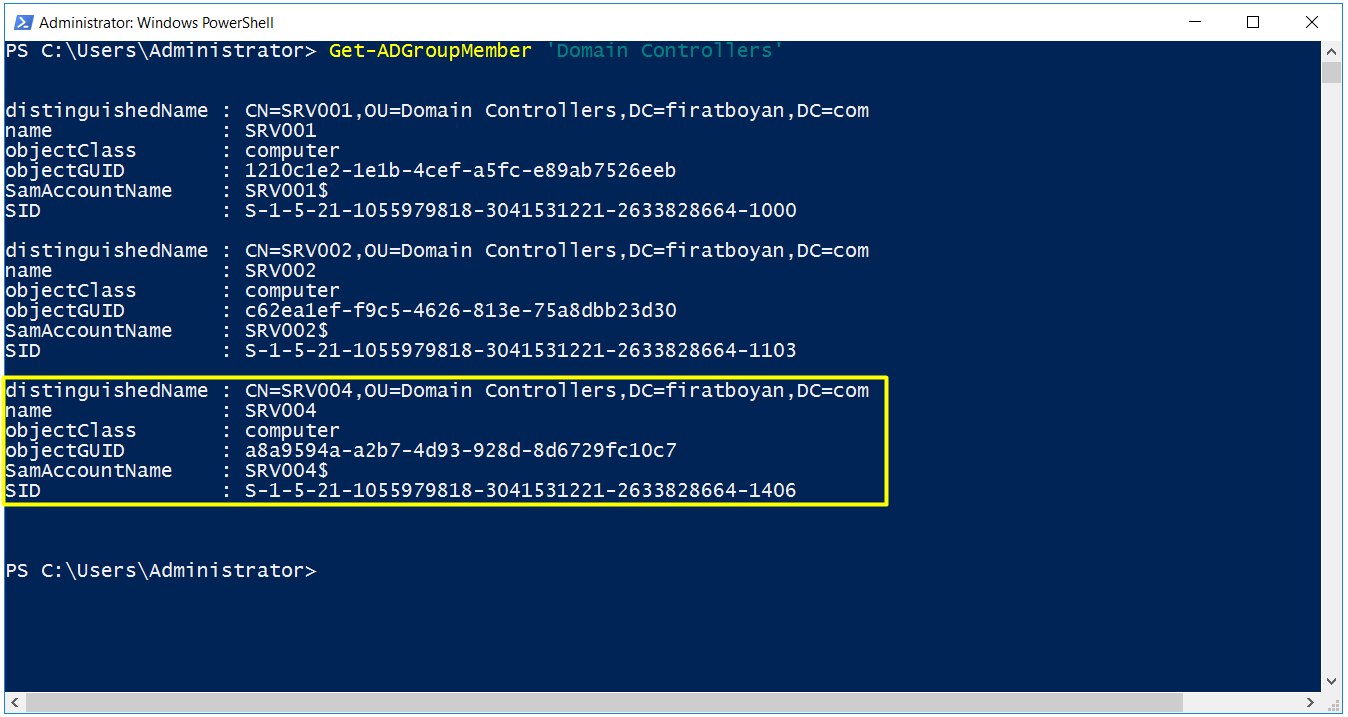

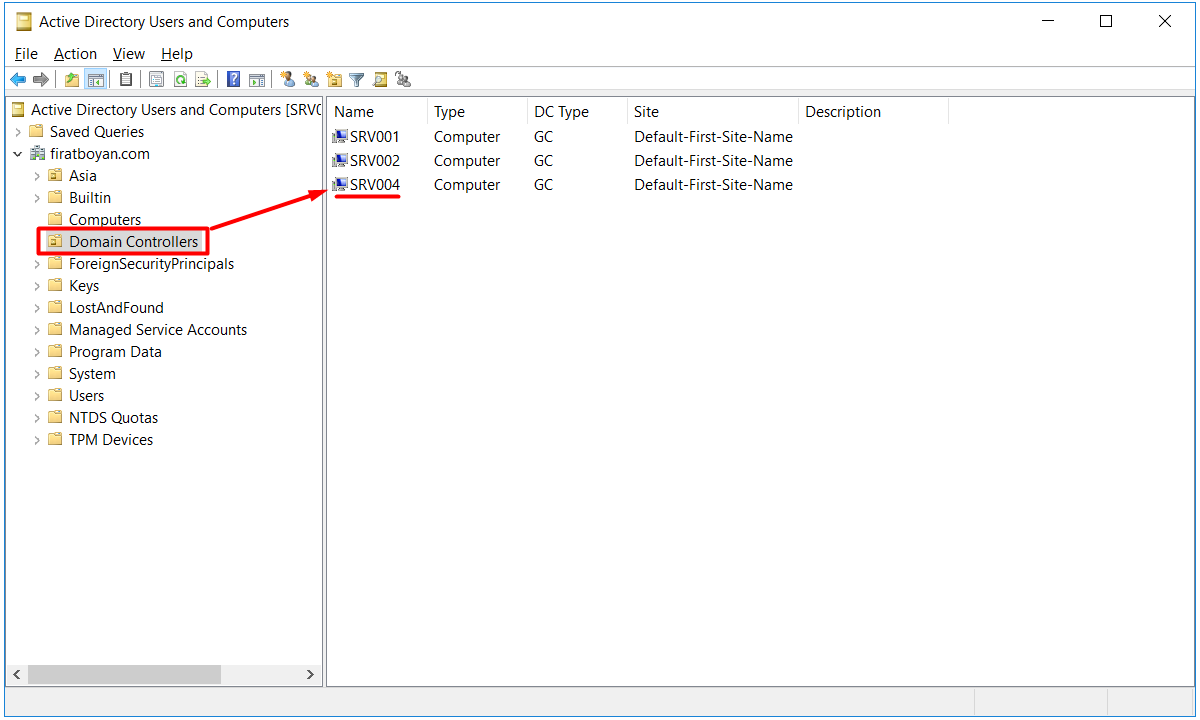

Domain Controller'ların Kontrolü

15- Server'ımı Domain Controller'a Promote etme işleminden sonra aşağıdaki komut yardımıyla Domain ortamımdaki tüm Domain Controller'ların listesini tekrar görüntülüyorum.

|

Get-ADGroupMember 'Domain Controllers' |

Windows Server 2016'da PowerShell Komutlarıyla Additional Domain Controller Kurulumu işlemi başarılı bir şekilde tamamlanmıştır.

Faydalı olması dileğiyle..

Her türlü görüş ve önerilerinizi aşağıdaki yorum panelinden bırakabilir, kafanıza takılanları veya merak ettiklerinizi sorabilirsiniz.