Microsoft Entra ekosisteminde cihaz yönetimi, modern güvenlik anlayışının merkezinde yer alıyor. Geleneksel Active Directory (AD) Domain Join yöntemlerinin ötesine geçerek, cihazların Cloud ve Hybrid ortamlarda nasıl kimliklendirildiği ve yönetildiği büyük bir önem taşıyor. Fiziksel bir kurumsal Network içinde Domain Join işlemiyle oturum açmak artık yeterli değil; cihazların internet üzerinden güvenli şekilde kimlik doğrulaması yapması, politikaların uygulanması ve erişim kontrollerinin sağlanması gerekiyor. Bu noktada, Microsoft Entra üç farklı kimlik yönetim modeli sunarak organizasyonların ihtiyaçlarına göre esnek bir yapı oluşturmasına olanak tanıyor.

Kurumsal altyapılar hızla Hybrid modellere geçerken, cihazların hem On-Prem. Active Directory hem de Cloud tabanlı çözümlerle entegre çalışması kaçınılmaz hale geliyor. Hybrid Joined cihazlar, geleneksel AD ortamına katılmış olsalar da Microsoft Entra ID ile de eşleştirilerek çift yönlü bir kimlik doğrulama mekanizması oluşturuyor. Bu model, özellikle Group Policy Object (GPO) ve Kerberos gibi On-Prem. altyapılarla entegrasyon gerektiren senaryolarda büyük avantaj sağlıyor. Ancak sadece Hybrid Joined olmak artık yeterli değil; Conditional Access, Multi-Factor Authentication (MFA) ve Single Sign-On (SSO) gibi modern güvenlik politikalarından tam anlamıyla yararlanabilmek için cihazların Microsoft Entra Joined veya Microsoft Entra Registered olarak da yönetilmesi gerekiyor.

Kimlik doğrulamanın sadece kullanıcılarla sınırlı kalmadığı bir dünyada, cihazların güvenliğini sağlamak en az kullanıcı kimliklerini korumak kadar kritik bir hale geliyor. Microsoft Entra Joined, tamamen Cloud tabanlı yönetim ihtiyacı duyan organizasyonlar için geliştirilen bir model olarak öne çıkıyor. Geleneksel On-Prem. AD gereksinimi olmadan, cihazların doğrudan Microsoft Entra tarafından yönetilmesini sağlıyor. Intune veya diğer modern yönetim araçlarıyla entegre çalışarak Zero Trust prensiplerine uygun bir kimlik yönetimi sunuyor. Entra Joined cihazlar, Azure Virtual Desktop (AVD) ve diğer bulut tabanlı uygulamalarla daha sorunsuz bir entegrasyon sunarken, aynı zamanda Conditional Access ve Passwordless Authentication gibi gelişmiş güvenlik çözümlerine doğrudan uyum sağlıyor.

Karmaşık kimlik doğrulama gerektirmeyen ve tamamen kullanıcı bazlı oturum açma ihtiyacına odaklanan senaryolarda ise Microsoft Entra Registered devreye giriyor. Bring Your Own Device (BYOD) modelini benimseyen organizasyonlar için en uygun seçeneklerden biri olan bu model, cihazların tam kurumsal yönetim altına alınmadan belirli erişim kontrollerine tabi tutulmasını sağlıyor. Kullanıcılar, kişisel cihazlarını Workplace Join ile Microsoft Entra'ya kaydederek SSO, Conditional Access ve diğer güvenlik politikalarına uyum sağlayabiliyor. Ancak Entra Registered cihazlar, yönetim açısından daha sınırlı olduğu için gelişmiş Endpoint Management ve Device Compliance politikaları gerektiren senaryolarda yeterli gelmeyebilir.

Dijital kimlik yönetimi artık sadece kullanıcı hesaplarını değil, cihazları da kapsayan geniş bir ekosisteme dönüşmüş durumda. Microsoft Entra'nın sunduğu Hybrid Joined, Entra Joined ve Entra Registered modelleri, organizasyonların güvenlik, yönetim ve esneklik ihtiyaçlarına göre özelleştirilebilir bir yapı sunuyor. Doğru modeli seçmek, cihazların nasıl yönetileceğini belirlerken aynı zamanda güvenlik seviyesini de doğrudan etkiliyor.

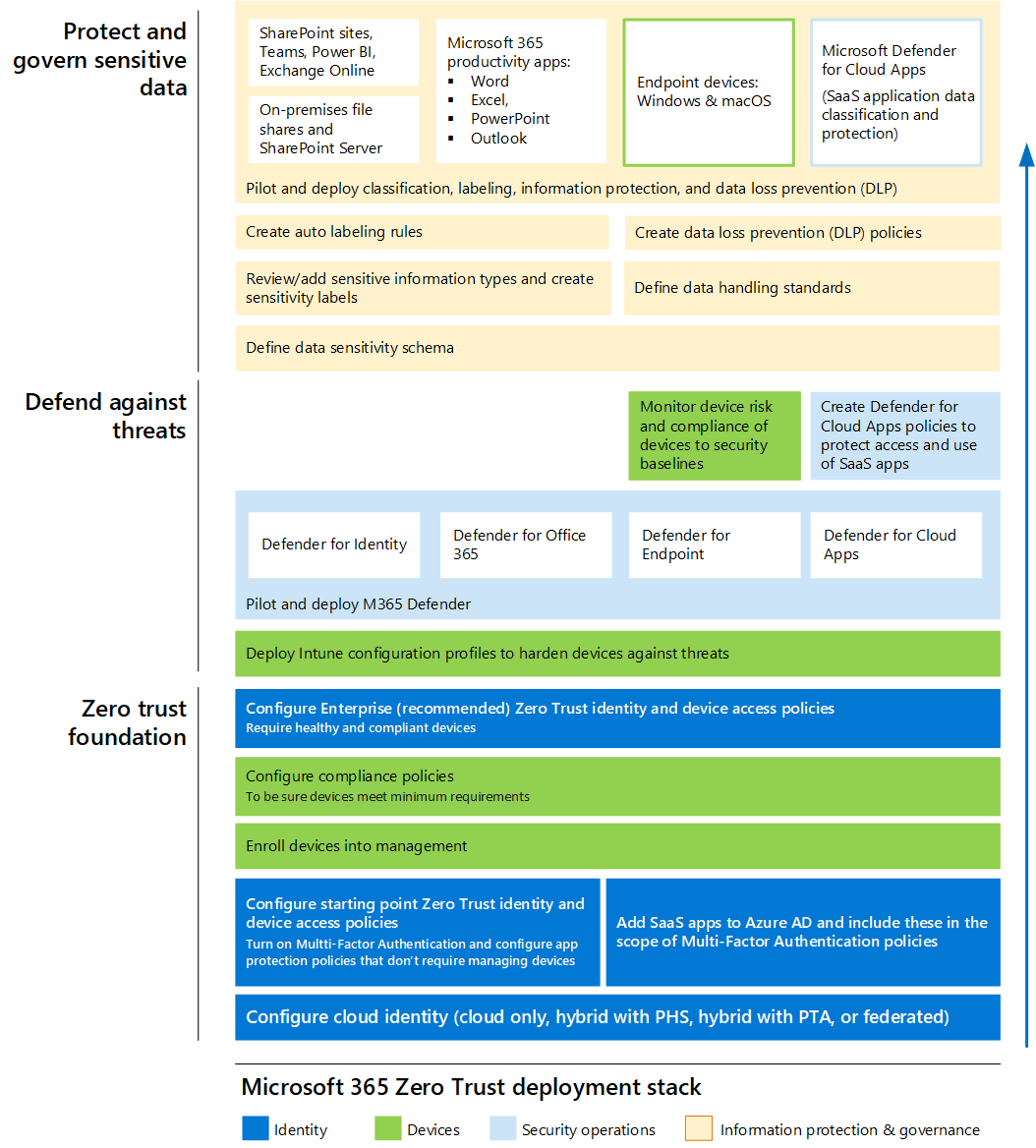

Neden Sıfır Güven?

Zero Trust, "asla güvenme, her zaman doğrula" prensibine dayanan modern bir güvenlik stratejisidir. Günümüzde kurumlar, modern ortamın karmaşıklığına daha etkili biçimde uyum sağlayan, hibrit işyeri senaryosunu benimseyen, ayrıca kişileri, cihazları, uygulamaları ve verileri bulundukları yerde koruyan yeni bir güvenlik modeline ihtiyaç duyuyor.

✅ Sıfır Güven, kimlik ve cihaz koruması temeliyle başlar.

✅ Tehdit koruma özellikleri, güvenlik tehditlerinin gerçek zamanlı olarak izlenmesini ve düzeltilmesini sağlamak için bu temelin üzerine inşa edilmiştir.

✅ Bilgi koruma ve yönetiim, bilgilerinizi korumak ve kişisel bilgilerin korunması da dahil olmak üzere uyumluluk standartlarına uymanıza yardımcı olmak için belirli veri türlerini hedefleyen gelişmiş kontroller sağlar.

Zero Trust güvenlik yaklaşımı, modern tehditlere karşı en etkili savunma mekanizmalarından biri haline gelirken, bu modelin temelini Kimlik ve Cihaz Yönetimi oluşturuyor. Geleneksel Network merkezli güvenlik anlayışı artık yetersiz kaldığından, organizasyonların kullanıcı kimliklerini ve cihazlarını güvence altına alarak, sadece yetkili erişimlere izin vermesi gerekiyor. Conditional Access, Multi-Factor Authentication (MFA) ve Device Compliance gibi politikalar, kimlik doğrulamanın ötesine geçerek bağlamsal bir güvenlik çerçevesi sunuyor. Ancak tüm bu politikaların uygulanabilmesi için öncelikle cihazların Microsoft Entra ID ile nasıl entegre olduğunu anlamak gerekiyor.

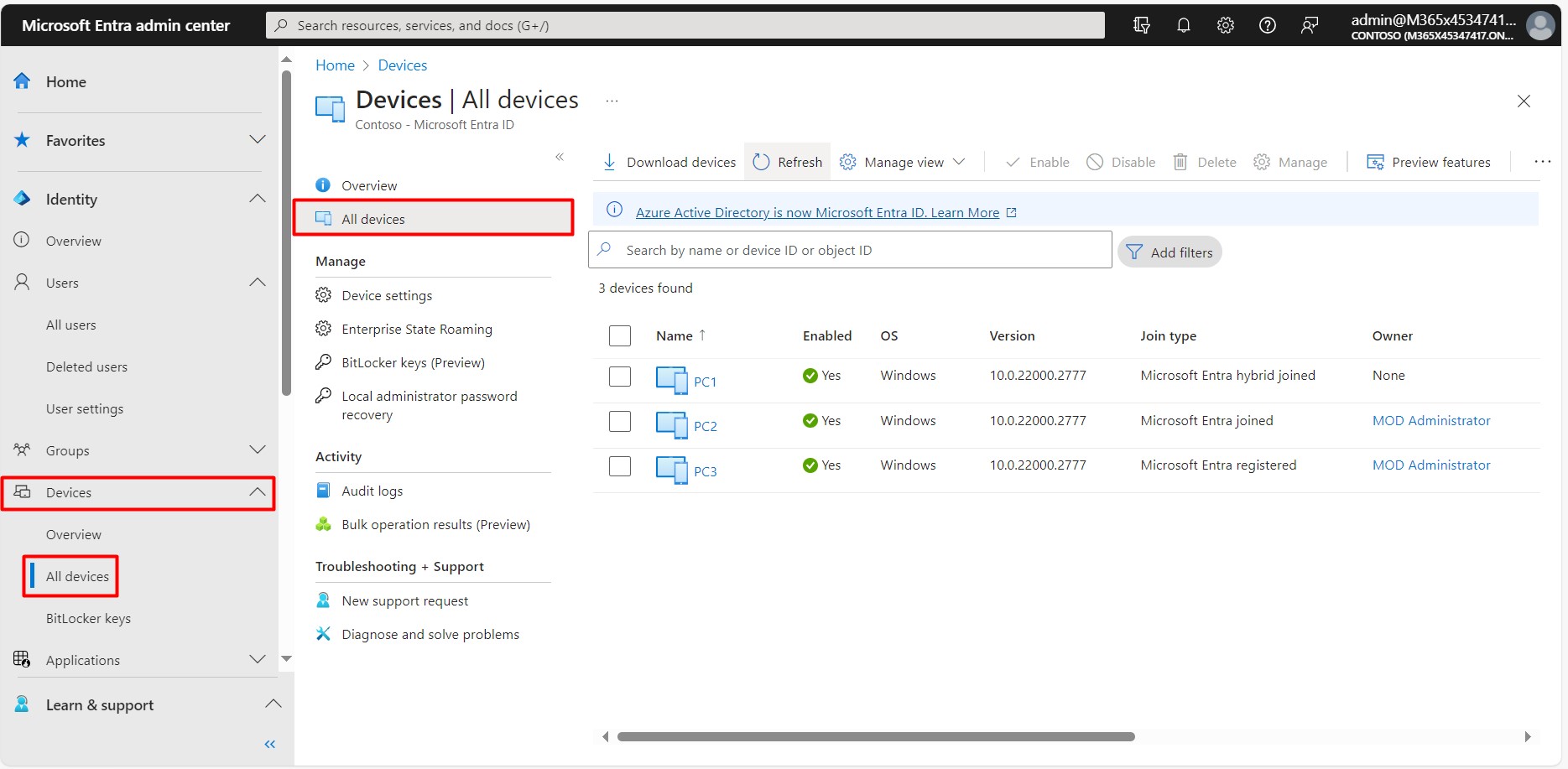

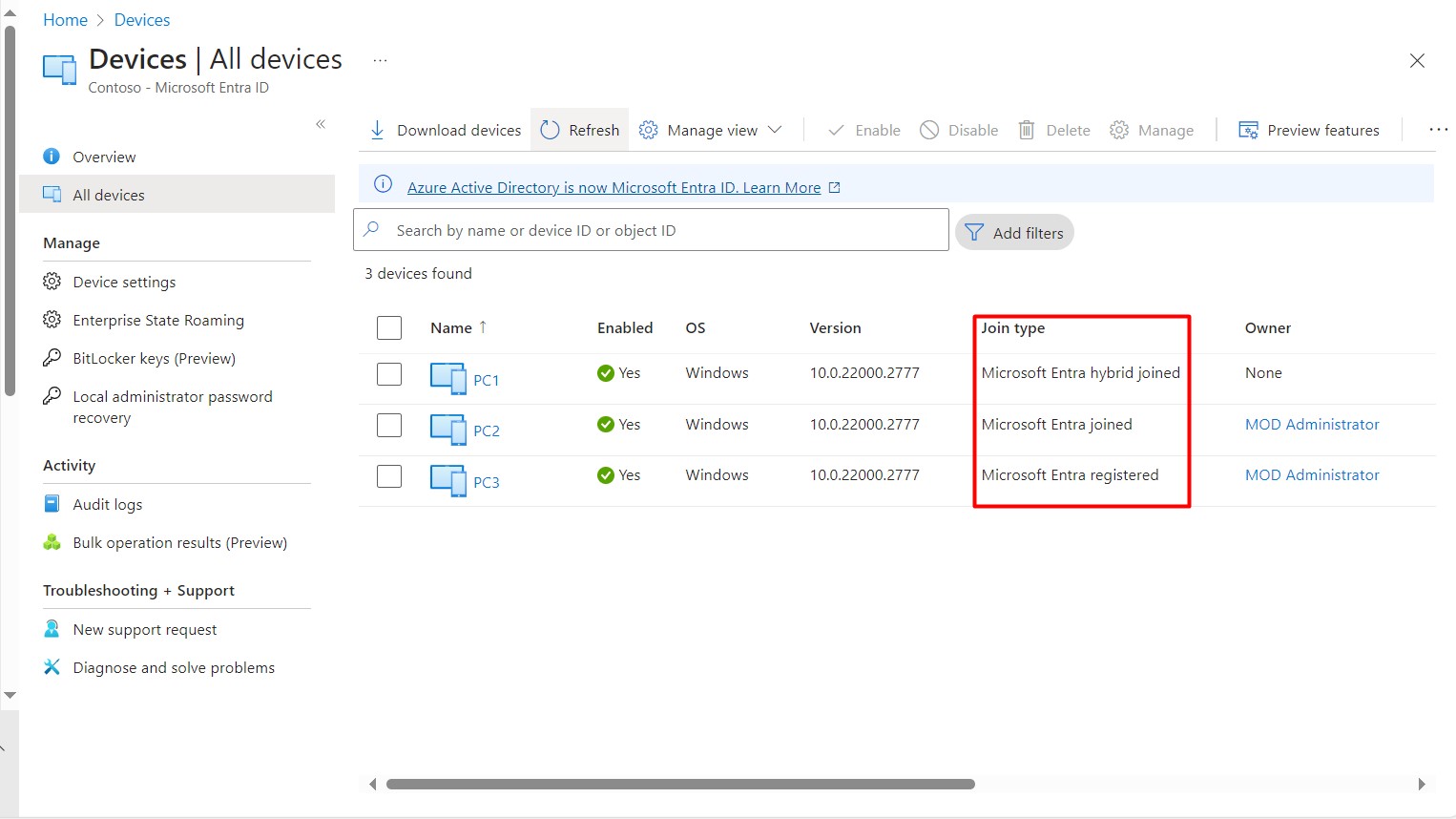

Microsoft 365 ekosisteminde, cihazların kimlik yönetimi açısından üç farklı Microsoft Entra Join modeli bulunuyor. Bunlar Microsoft Entra Hybrid Joined, Microsoft Entra Joined ve Microsoft Entra Registered olarak sıralanıyor. Bu modeller, cihazların Microsoft Entra ID ile olan bağlantısını, kimlik doğrulama mekanizmalarını ve erişim denetimlerini belirleyen temel yapı taşları arasında yer alıyor.

Geleneksel Active Directory (AD) Domain Join modeline aşina olan organizasyonlar için, Microsoft Entra Hybrid Joined cihazlar en tanıdık çözüm olarak öne çıkıyor. Bu modelde cihazlar On-Premises AD'ye dahil olurken, aynı zamanda Microsoft Entra ID ile de senkronize ediliyor. Böylece, cihazlar hem klasik Group Policy Object (GPO) yapılarını kullanabiliyor hem de bulut tabanlı kimlik doğrulama ve erişim politikalarından faydalanabiliyor. Kerberos ve NTLM gibi geleneksel kimlik doğrulama yöntemlerini desteklemeye devam etmesi, eski sistemlerle uyumluluğu sürdürmek isteyen organizasyonlar için kritik bir avantaj sağlıyor. Ancak Hybrid Joined cihazlar, hala On-Premises Domain Controller bağımlılığı taşıdığı için tam anlamıyla bir bulut tabanlı yönetim modeli sunmuyor.

Tamamen bulut tabanlı yönetim gereksinimi duyan organizasyonlar için Microsoft Entra Joined cihazlar daha uygun bir seçenek haline geliyor. Microsoft Entra ID'ye doğrudan entegre olan bu cihazlar, herhangi bir On-Premises AD bağı olmadan doğrudan Microsoft Entra tarafından yönetiliyor. Bu sayede Conditional Access, Intune ve Device Compliance gibi gelişmiş politikalar daha esnek bir şekilde uygulanabiliyor. Özellikle Azure Virtual Desktop (AVD) veya tamamen bulut tabanlı çözümlerle çalışan organizasyonlar için Entra Joined, güvenlik ve yönetim açısından büyük kolaylık sağlıyor.

Kendi cihazlarını kurumsal kaynaklara bağlamak isteyen kullanıcılar için ise Microsoft Entra Registered modeli devreye giriyor. Bring Your Own Device (BYOD) senaryolarında yaygın olarak kullanılan bu modelde, cihazlar tam anlamıyla kurumsal yönetime dahil olmadan belirli erişim kontrolleri ile Microsoft Entra ID'ye kaydediliyor. Workplace Join olarak da bilinen bu yapı, kullanıcıların kişisel cihazlarını kaydederek Single Sign-On (SSO) ve Conditional Access politikalarından faydalanmasını sağlıyor. Ancak Entra Registered cihazlar, yönetim açısından daha sınırlı olduğu için kurumsal politikalar ile tam entegrasyon gerektiren ortamlarda yeterli gelmeyebilir.

Microsoft Entra ID'nin sunduğu bu üç model, organizasyonların Network altyapılarına ve güvenlik politikalarına bağlı olarak farklı avantajlar sunuyor. Hybrid Joined cihazlar eski sistemlerle entegrasyonu sürdürmeyi sağlarken, Entra Joined tamamen modern bir kimlik yönetim modeli sunuyor. Entra Registered ise daha esnek ama yönetim açısından daha sınırlı bir seçenek olarak öne çıkıyor. Hangi modelin tercih edileceği, organizasyonların güvenlik stratejilerine, erişim gereksinimlerine ve bulut adaptasyon seviyesine göre belirlenmeli.

Yukarıda da bahsettiğim gibi Zero Trust (sıfır güven) temeli oluşturmanın ilk adımı, kimlik ve cihaz erişim ilkelerini yapılandırmaktır. Bunun için öncelikle cihazların Entra ID'ye nasıl entegre olduklarını ve bulut entegre çalışan cihazların özelliklerini iyi kavramamız gerekiyor.

Microsoft 365 için üç farklı Microsoft Entra Join seçeneği bulunmaktadır.

1- Microsoft Entra Hybrid Joined

Cihazın hem On-Prem. Active Directory Domain’ine üye olduğu hem de aynı anda Entra ID’ye Join edildiği yapıdır. Windows oturum açma süreci Domain kimliği ile çalışır, cihaz arka planda Entra ID tarafında da kendi kimliğiyle tanınır. Bu sayede cihaz, On-Prem. altyapının tüm politikalarına tabi olmaya devam ederken aynı zamanda Entra ID üzerinden Conditional Access, Intune ve diğer Cloud tabanlı güvenlik mekanizmalarına dahil olur. Kimlik mimarisi çift yönlüdür ve klasik Domain yapısı ile modern Cloud kimlik yapısı birlikte çalışır.

2- Microsoft Entra Joined

Cihazın doğrudan Entra ID’ye Join edildiği ve herhangi bir On-Prem. Active Directory bağımlılığı bulunmayan yapıdır. Windows oturum açma süreci tamamen Entra ID kimlik doğrulaması üzerinden çalışır ve cihaz sistem seviyesinde Entra ID tarafından tanınan bir kurumsal uç nokta haline gelir. Bu modelde cihaz için Entra ID tarafında bir computer object oluşturulur, güven ilişkisi sertifika tabanlıdır ve Intune, Conditional Access, MFA, device compliance gibi politikalar doğrudan cihaz seviyesinde uygulanabilir. Cloud-first veya Cloud-only mimariyi benimseyen yapılar için temel kullanım senaryosudur.

3- Microsoft Entra Registered

Cihazın Entra ID’ye sistem seviyesinde Join edilmediği, yalnızca kullanıcı hesabının Entra ID ile ilişkilendirildiği yapıdır. Windows oturum açma süreci yerel hesap veya mevcut kullanıcı hesabı ile çalışmaya devam eder, Entra ID tarafında cihaz için bir computer object oluşmaz. Güven ilişkisi cihaz bazlı değil kullanıcı bazlıdır ve kimlik doğrulama oturum bazlı yürür. Bu model genellikle BYOD senaryolarında kullanılır ve kullanıcıların kişisel veya bağımsız cihazları üzerinden Entra ID tarafından korunan uygulama ve kaynaklara kontrollü şekilde erişmesini sağlar.

1- Microsoft Entra Hybrid Joined

Microsoft Entra Hybrid Joined cihazlar, hem On-Prem. Active Directory ortamında Join edilmiş hem de Entra ID’ye (Azure AD) kayıtlı cihazlardır. Bu yapı sayesinde cihaz, şirket içi AD denetimine tabi olurken aynı anda Entra ID’nin sunduğı bulut servislerine erişebilir. Intune ve diğer Entra ID servisleri ile merkezi cihaz yönetimi sağlanır.

Join işlemi kullanıcıya değil, doğrudan cihaza uygulanır. İşlemden önce cihaz nesnesinin Entra ID’de bulunması gerekir. Bu nesne, Entra ID Connect ile On-Prem. AD’den eşitlenerek ya da AD FS üzerinden doğrudan oluşturulabilir. Entra ID Connect kullanıldığında nesne bir sonraki senkronizasyon döngüsünde oluşur, AD FS senaryosunda ise anında oluşturulur.

Entra ID Connect senaryosunda kimlik doğrulama, kayıt isteğinin cihazın makine sertifikasının özel anahtarıyla imzalanmasıyla yapılır. Entra ID, bu imzayı sertifikanın ortak anahtarıyla doğrular ve bu anahtarı cihaz nesnesinin Reserved Attribute alanında saklar.

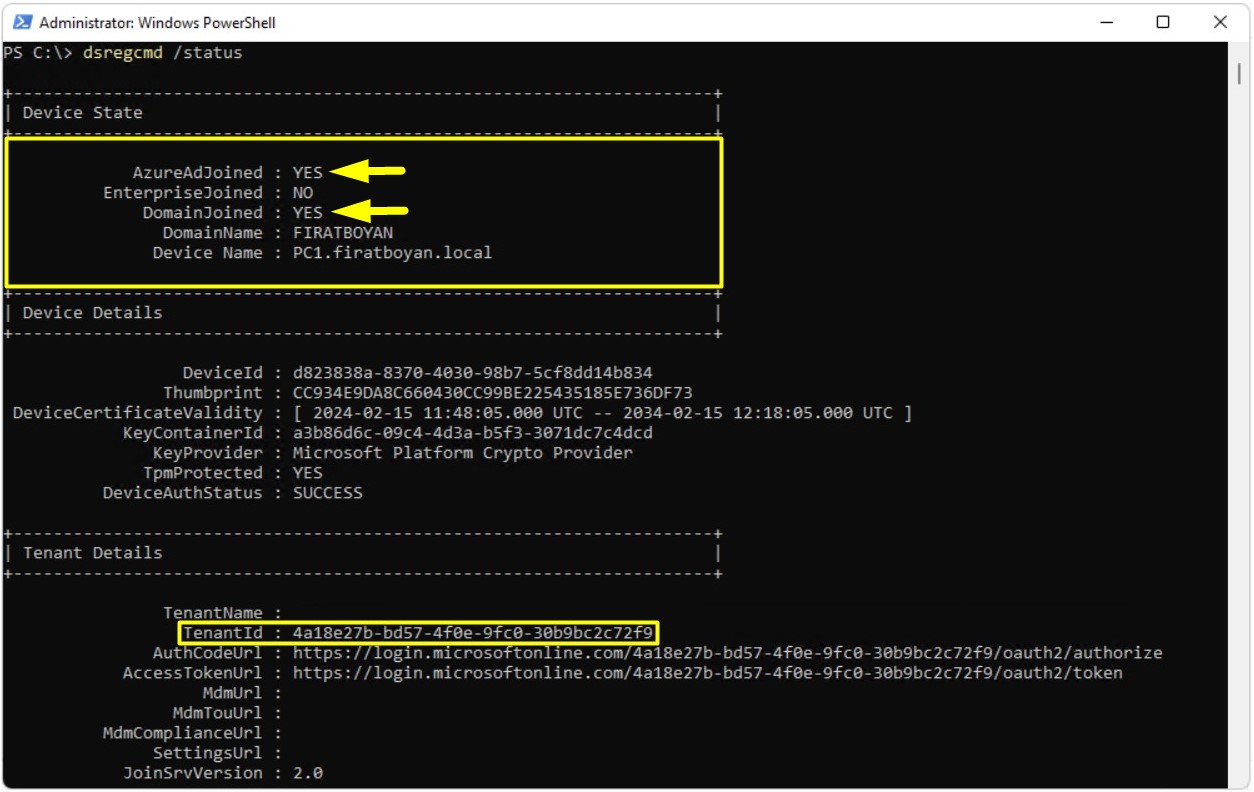

dsregcmd /status çıktısı, bu cihazın hem On-Prem. Active Directory ortamına bağlı olduğunu hem de aynı anda Microsoft Entra ID’ye Join edildiğini, yani Hybrid Joined bir yapıda çalıştığını teknik olarak gösterir. Bu modelde cihaz iki ayrı kimlik altyapısı ile paralel güven ilişkisi kurar: biri klasik Domain tabanlı, diğeri ise Cloud tabanlı Entra ID tarafıdır. Windows işletim sistemi açılışta Domain kimliğini kullanır, Entra ID tarafında ise cihaz kendi makine kimliğiyle tanınır ve Cloud servisleriyle bütünleşik çalışır.

Device State:

➜ AzureAdJoined: YES

➜ DomainJoined: YES

➜ EnterpriseJoined: NO

Bu değerlerin birlikte görülmesi, cihazın Hybrid Azure AD Joined olduğunu doğrudan kanıtlar. Bu, cihazın hem FIRATBOYAN.local domain’ine üye olduğunu hem de Entra ID tenant’ı ile sistem seviyesinde güven ilişkisi kurduğunu ifade eder. DomainName ve Device Name alanları cihazın On-Prem. AD tarafındaki kimliğini gösterirken, AzureAdJoined değeri Cloud tarafındaki karşılığını temsil eder.

Tenant Details:

➜ TenantId: Cihazın hangi Entra ID tenant’ına bağlı çalıştığını gösterir. Cihaz yalnızca bu tenant kapsamındaki Conditional Access, Intune, Compliance ve güvenlik politikalarına tabidir.

Hybrid Joined mimarisinin teknik karşılığı şudur:

• Güven ilişkisi hem Domain hem de Entra ID tarafında vardır.

• Cihaz On-Prem. AD politikalarına tabi olmaya devam eder.

• Aynı zamanda Entra ID üzerinden Cloud tabanlı güvenlik ve yönetim katmanına dahil olur.

• Intune, Conditional Access, MFA, device compliance gibi politikalar cihaz seviyesinde uygulanabilir.

• Primary Refresh Token (PRT) üretilir ve gerçek anlamda SSO sağlanır.

Bu çıktı, cihazın klasik On-Prem. altyapı ile modern Cloud kimlik altyapısını aynı anda kullanan, tam anlamıyla Hybrid kimlik modelinde çalışan bir kurumsal uç nokta olduğunu teknik olarak net biçimde gösterir.

Cihaz özellikleri ve politika uygulamaları

✔ Cihaz politikaları, On-Prem. Active Directory GPO'lar üzerinden tetiklenir.

✔ Cihaz hesabı On-Prem. Active Directory'de bulunur.

✔ On-Prem. Active Directory, kullanıcı oturumunu işlemek için kullanılır, Domain ortamında periyodik oturum açma gereklidir.

✔ Microsoft Entra Hybrid Joined cihazlara uygulanamayan belirli GPO nesneleri vardır.

✔ Cihazlar, yönetim yeteneklerinde bazı sınırlamalarla birlikte Intune tarafından yönetilebilir, Intune kaydı gereklidir.

✔ Cihazlar SCCM tarafından da yönetilebilir, Management Agent ve Enrollment (cihaz kaydı) gereklidir. Ayrıca cihaz, kuruluş Network yapısı dışında bağlanıyorsa, HTTPS özellikli Management Point (yönetim noktası) gereklidir.

✔ Cihaz hesabı politikaları, On-Prem. Active Directory'den devralınacaktır.

✔ Kullanıcı hesabı politikaları, kullanıcı kimliğinin bulunduğu yere göre devralınacaktır.

✔ Yalnızca Entra ID kullanıcı hesabı, hibrit cihazlarda oturum açarken önemli sınırlamalara sahip olacaktır.

✔ Entra ID ile eşitlenen On-Prem. Active Directory kimliğinde olduğu gibi, oturum açan kullanıcının kimliğine bağlı olarak hibrit cihazlar için sınırlı bir Conditional Access Policy kullanılabilir.

✔ Intune Device Compliance Polic'ler (cihaz uyumluluk politikaları) ve güvenlik kuralları, Device Management Point (cihaz yönetim noktası) doğrulamasına dayalı olarak uygulanır.

✔ Hybrid-Joined cihazlar için sınırlı sayıda Conditional Access Policy mevcuttur.

✔ SSO özellikli Single Sign, On-Prem. Active Directory ve Azure hizmetlerinde kullanılabilir.

Entra ID Connect Synchronization İşlem Akışı

✅ Entra ID'de bir SCP (Service Connection Point) oluşturulması gerekir. Bu, genellikle Entra ID Connect Wizard tarafından gerçekleştirilir. SCP'yi el ile de oluşturabilirsiniz ancak Entra ID Connect, bunu bizim için yapabildiğinden, elle yapılandırılmasını önermem.

✅ On-Prem. AD Joined cihazlar, SCP'yi otomatik olarak okur ve SCP'de bulunan Tenant bilgileriyle kaydolmayı dener. Bu, Entra ID Connect cihazı Entra ID ile eşitleyene kadar başarısız olur. Şu da var ki Entra ID Connect, On-Prem. AD'deki cihaz nesnesinde bulunan userCertificate Attribute değeri olmayan cihazları eşitleyemez.

✅ Cihazlarda automatic-device-join zamanlanmış görevi çalışır. Bu görev, Entra ID Tenant'a kaydolmayı dener ve ayrıca Active Directory'ye gönderilen userCertificate değerini oluşturur.

✅ On-Prem. AD'deki cihaz nesnesinde bulunan userCertificate değeri bulunduğunda Azure AD Connect, Cihaz bilgilerini Entra ID ile eşitler. Ancak kayıt işlemi tamamlanmamıştır ve cihaz kaydı tamamlayana kadar Pending (beklemede) olarak gösterilir.

✅ Entra ID Connect Connect cihaz bilgilerini Entra ID ile eşitledikten sonra automatic-device-join görevi bir sonraki çalışmasında, cihaz kaydı tamamlanır ve cihaz düzgün şekilde kaydedilmiş olur. Cihaz, Entra ID'deki Devices > All Devices altında Microsoft Entra Hybrid Joined olarak gösterilir.

2- Microsoft Entra Joined

Microsoft Entra Joined cihazlar, doğrudan Entra ID’ye (Azure AD) Join edilmiş, herhangi bir On-Prem. Active Directory bağımlılığı olmayan ve yalnızca Cloud tarafında var olan cihazlardır. Oturum açma işlemi Entra ID hesabı ile yapılır ve kimlik doğrulama tamamen bulut tabanlı çalışır. Bu model, Cloud-first veya Cloud-only mimariyi benimseyen yapılar için tasarlanmıştır ve kurumun ölçeğinden veya sektöründen bağımsız olarak uygulanabilir.

Entra ID Join yapısı, cihazların Entra ID denetimindeki kimlik, erişim ve güvenlik politikalarına doğrudan tabi olmasını sağlar. Kullanıcı, kuruluşa ait ya da kişisel bir cihaz üzerinden Entra ID tarafından korunan uygulama ve kaynaklara erişir. Bu erişim modeli Intune, Conditional Access ve diğer Entra ID servisleri ile merkezi cihaz yönetimi ve güvenlik denetimini mümkün kılar.

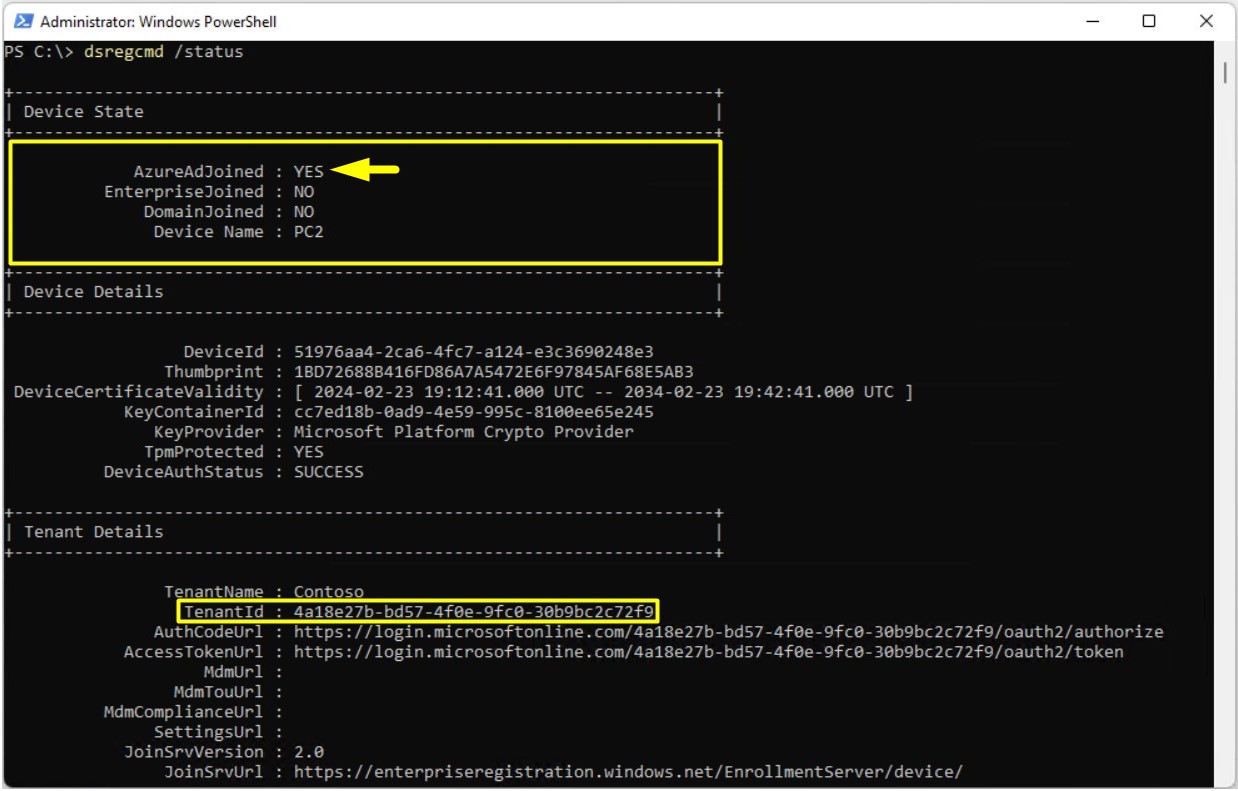

dsregcmd /status çıktısı, bu cihazın doğrudan Entra ID’ye Join edildiğini ve sistem seviyesinde Microsoft Entra ID’ye bağlı bir kurumsal uç nokta olduğunu açık şekilde gösterir.

Device State:

➜ AzureAdJoined: YES

➜ EnterpriseJoined: NO

➜ DomainJoined: NO

Bu değerlerin yer alması, cihazın Entra ID Joined olduğunu, ancak ne Hybrid Joined ne de klasik On-Prem. Domain Joined yapısına dahil olmadığını ifade eder. Yani cihaz herhangi bir On-Prem. Active Directory altyapısına bağlı değildir, kimliğini tamamen Cloud tarafındaki Entra ID üzerinden alır. Bu noktada cihaz, Entra ID tarafından tanınan ve güven ilişkisi kurulmuş bağımsız bir kurumsal varlıktır.

Bu mimaride Windows oturum açma süreci local account veya domain account üzerinden değil, doğrudan Entra ID kimlik doğrulaması ile çalışır. Entra ID tarafında cihaza ait bir computer object oluşturulmuştur ve cihaz, kullanıcıdan bağımsız olarak kendi kimliğine sahiptir. Artık Entra ID, yalnızca kullanıcıyı değil, bilgisayarın kendisini de tanır.

Tenant Details:

➜ TenantId: Cihazın hangi Entra ID tenant’ına bağlı olduğunu gösterir. Cihaz yalnızca bu tenant kapsamındaki Conditional Access kurallarına, Intune yapılandırmalarına ve güvenlik politikalarına tabidir. Bu andan itibaren bilgisayar, belirli bir organizasyona ait dijital bir varlık haline gelmiştir.

Bu mimaride güven ilişkisi kullanıcı bazlı değil, doğrudan cihaz bazlıdır. Cihaz kurumsal bir uç nokta olarak yönetilir. Intune, Conditional Access, MFA, device compliance ve configuration policy’ler sistem seviyesinde uygulanabilir. Registered senaryosundaki gibi geçici bir istemci değildir, Entra ID Joined bir kurumsal endpoint’tir.

Cihaz, Entra ID Joined olduğu için kullanıcı oturum açtığında Primary Refresh Token (PRT) oluşturulur. PRT, cihaz ile Entra ID arasında sürekli bir güven ilişkisi sağlar ve tarayıcı, Office uygulamaları ile modern kimlik doğrulama kullanan tüm servislerde gerçek anlamda SSO’nun çalışmasını mümkün kılar.

Bu çıktı, Cloud-first mimarinin en net örneğidir. Cihaz kişisel bir istemci değildir. İşletim sistemi doğrudan Entra ID’ye bağlıdır, cihaz kuruluşa aittir, sistem seviyesinde yönetilir ve Entra ID güvenlik mimarisinin doğal bir parçası olarak çalışır.

Cihaz özellikleri ve politika uygulamaları

✔ Cihaz politikaları, Intune ve Azure Security Center'de Kullanıcı ve Cihaz ilkesinden tetiklenir.

✔ Cihaz hesabı, Entra ID'de bulunur.

✔ Bir kullanıcı oturumunu işlemek için yalnızca Entra ID kimliği kullanılabilir.

✔ On-Prem. Active Directory'deki GPO'lar, politika uygulama için kullanılmaz.

✔ Intune veya Endpoint Manager, cihaz yönetim noktasıdır.

✔ Cihazlar, On-Prem. SCCM tarafından yönetilebilir ve HTTPS özellikli Management Point (yönetim noktası) gereklidir.

✔ Conditional Access politikaları, cihaz ve kullanıcı için kullanılabilir.

✔ Cihaz ve Kullanıcı güvenliği Azure politikası, Intune Device Compliance politikaları, güvenlik politika ve kuralları aracılığıyla sağlanır.

✔ SSO özellikli Single Sign, Entra ID'ye Join olmuş bir cihazdan kullanılabilir.

3- Microsoft Entra Registered

Microsoft Entra Registered cihazlar, genellikle kişisel olarak sahip olunan bilgisayarlar ve mobil cihazlardır. Cihaza oturum açma işlemi kişisel Microsoft hesabı veya yerel bir hesap ile yapılır, cihaz kuruluşa Join edilmez sadece Entra ID’ye kayıt altına alınır. Bu yapı, Bring Your Own Device (BYOD) senaryolarını desteklemek amacıyla tasarlanmıştır.

Bu modelde kullanıcı, kişisel cihazı üzerinden Entra ID tarafından denetlenen kurumsal uygulama ve kaynaklara erişir. Intune ve diğer Entra ID servisleri sayesinde cihaz ve erişim politikaları uygulanarak güvenli kontrol sağlanır.

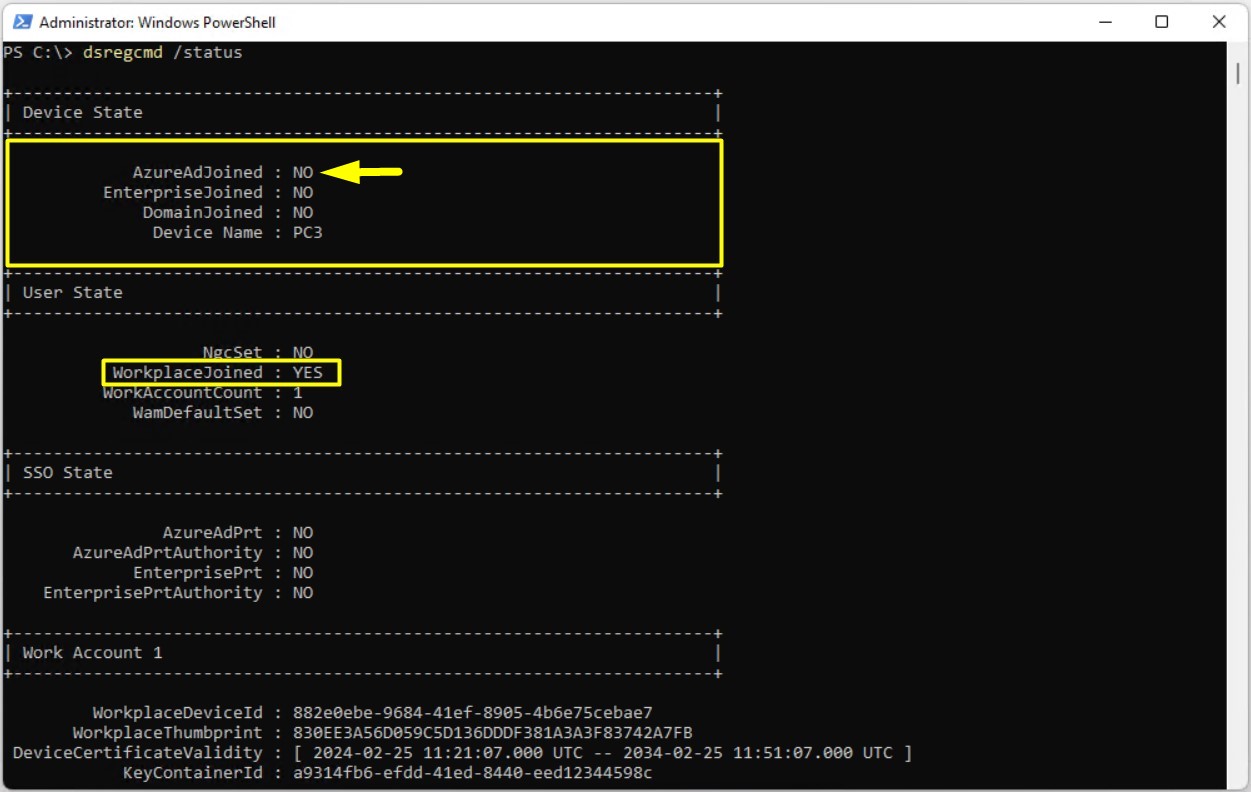

dsregcmd /status komut çıktısında cihazın herhangi bir Join modeline dahil olmadığı, sadece Entra ID’ye Registered durumda olduğu net şekilde görülüyor.

Device State:

➜ AzureAdJoined : NO

➜ EnterpriseJoined : NO

➜ DomainJoined : NO

değerlerinin tamamının NO olması, bu bilgisayarın ne Entra ID Joined, ne Hybrid Joined, ne de klasik Domain Joined olmadığını gösterir. Yani cihaz, kurumsal bir dizine sistem seviyesinde bağlı değildir. Cihazın kimlik doğrulaması, Cloud veya Domain temelli değil, tamamen yerel işletim sistemi seviyesindedir.

User State:

➜ WorkplaceJoined : YES

➜ WorkAccountCount : 1

Bu değerlerin görülmesi, cihaza bir iş veya okul hesabının eklendiğini ve cihazın Entra ID’de yalnızca Registered olarak yer aldığını gösterir. Bu senaryoda Entra ID, cihaz için bir computer object oluşturmaz, yalnızca kullanıcı kimliğini tanır; bilgisayar, kullanıcının Entra ID ile kimlik doğrulaması yaptığı bir istemci konumundadır. Bu nedenle cihaz kurumsal bir varlık olarak yönetilmez, güven ilişkisi cihaz değil kullanıcı bazlıdır.

Kullanıcı, bu kişisel veya bağımsız cihaz üzerinden Entra ID tarafından korunan uygulama ve kaynaklara erişir. Conditional Access, MFA ve Intune politikaları kullanıcı ve uygulama seviyesinde uygulanır, ancak cihaz Entra ID Joined bir makine gibi sistem seviyesinde tam yönetime girmez.

SSO State:

➜ AzureAdPrt: NO

➜ EnterprisePrt: NO

Bu değerlerin NO olması da beklenen bir durumdur. Çünkü Primary Refresh Token (PRT) sadece Entra ID Joined veya Hybrid Joined cihazlarda oluşur. Registered cihazlarda sistem seviyesinde sürekli bir token üretimi yapılmaz, kimlik doğrulama oturum bazlı çalışır.

Özetle bu çıktı, klasik bir BYOD senaryosunu gösterir. Cihaz kişisel veya bağımsızdır, işletim sistemi kuruluşa bağlı değildir, ancak kullanıcı hesabı Entra ID’ye kayıtlıdır ve kurumsal kaynaklara kontrollü şekilde erişebilmektedir.

Cihaz özellikleri ve politika uygulamaları

✔ Cihazda kullanıcı oturumu için kullanılan kullanıcı hesabı, yalnızca yerel bir kullanıcı hesabıdır.

✔ Entra ID hesabı, bulut tabanlı hizmetlere erişmek üzere Entra ID'de oturum açmak için kullanılır.

✔ Kullanıcı, cihazda bir Domain ortamı için oturum açma işlemi gerçekleştirirse On-Prem. Active Directory GPO'ları geçerlidir.

✔ Cihaz, On-Prem. Active Directory'ye Join olmadığı, başka bir ifade ile Workgroup üyesi olmadığı sürece, GPO uygulama sınırlaması yoktur.

✔ Intune Management (Intune yönetim) özellikleri, kullanıcının oyanı ile sınırlı olarak kullanılabilir. Cihazlar, Intune'da kayıtlı kişisel cihazlar olarak değerlendirilir.

✔ Cihaz, On-Prem. Active Directory'ye Join olursa, cihaz hesabı politikaları, On-Prem. Active Directory'den devralınacaktır.

✔ Cihaz, On-Prem. Active Directory'ye Join olursa, kullanıcı hesabı politikaları, On-Prem. Active Directory'den devralınacaktır.

✔ Cihaz, SCCM tarafından da yönetilebilir. Ancak cihaz, bunun için On-Prem. Active Directory'ye Join olmalıdır ve SCCM Agent'ı ve Device Enrollment (cihaz kaydı) gereklidir.

✔ Microsoft Entra Registered cihazlar için sınırlı Conditional Access politikası kullanılabilir. Bunun için cihazın Intune'a kayıtlı olması gerekir.

✔ Cihaz, Intune'a başarıyla kaydedilirse, kullanıcının oyanı ile, sınırlı sayıda Intune Device Compliance (cihaz uyumluluk) politikası ve güvenlik kuralı uygulanır.

✔ SSO özellikli Single Sign, bulut kaynakları erişimi için kullanılır.

Microsoft Entra’nın sunduğu Hybrid Joined, Entra Joined ve Entra Registered cihaz modelleri, yalnızca kullanıcı kimliklerini değil, cihaz kimliklerini de güvenliğin merkezine alan modern bir yaklaşım ortaya koyar. Bu modeller sayesinde cihazların nasıl yönetileceği, hangi güvenlik politikalarına tabi olacağı ve hangi kurumsal kaynaklara hangi şartlar altında erişebileceği net bir çerçeveye oturur. Artık güvenli bir altyapı tasarlarken, cihazın kimliği en az kullanıcı hesabı kadar belirleyici bir faktördür.

Hybrid Joined yapısı, On-Premises Active Directory ile Entra ID arasında köprü kurarak hem geleneksel AD altyapısını korumak hem de bulut tabanlı kimlik doğrulama ve güvenlik mekanizmalarından yararlanmak isteyen organizasyonlar için güçlü bir model sunar. Group Policy gibi mevcut yönetim alışkanlıklarını kaybetmeden, modern kimlik doğrulama yöntemlerini ve Entra ID tabanlı güvenlik kontrollerini kullanabilmek bu yapının en önemli avantajıdır. Bu sayede geçiş sürecinde kontrol ve esneklik aynı anda korunabilir.

Entra Joined cihazlar ise tamamen bulut merkezli bir yönetim anlayışını temsil eder. Cihaz doğrudan Entra ID’ye katılır ve tüm kimlik doğrulama, politika yönetimi ve güvenlik süreçleri bulut üzerinden yürütülür. Intune ile birlikte kullanıldığında merkezi cihaz yönetimi, uyumluluk politikaları ve erişim kontrolleri daha sade ve bütünleşik bir yapıya kavuşur. Özellikle yeni nesil, bulut öncelikli mimarilerde Entra Joined modeli daha yalın ve yönetilebilir bir yapı sunar.

Entra Registered cihazlar ise daha çok kullanıcı bazlı erişim senaryolarını hedefler. Cihaz kurumsal yönetim altında değildir ancak kullanıcı, Entra ID kimliği ile kurumsal uygulamalara güvenli şekilde erişebilir. Bu model, BYOD senaryolarında veya kişisel cihazlardan kontrollü erişim gereksinimi olan yapılarda tercih edilir.

Bu üç model arasındaki farkları doğru okumak, cihaz yönetimi, güvenlik politikaları ve kullanıcı deneyimi arasında sağlıklı bir denge kurabilmek için kritik öneme sahiptir. Conditional Access, Intune ve benzeri yönetim araçları ile entegre edildiğinde, cihaz uyumluluğu ve erişim güvenliği çok daha güçlü bir yapıya kavuşur. Doğru model seçimi, hem güvenliği sıkı tutmayı hem de kullanıcıların kimlik doğrulama ve erişim süreçlerinde sorunsuz bir deneyim yaşamasını mümkün kılar.

Faydalı olması dileğiyle...

Makale ile ilgili düşüncelerinizi ve sorularınızı aşağıdaki yorum kısmında paylaşmaktan çekinmeyin. Her katkı, içeriğin daha fazla kişiye ulaşmasını ve daha faydalı bir tartışma ortamı oluşmasını sağlar.